Sztuczki

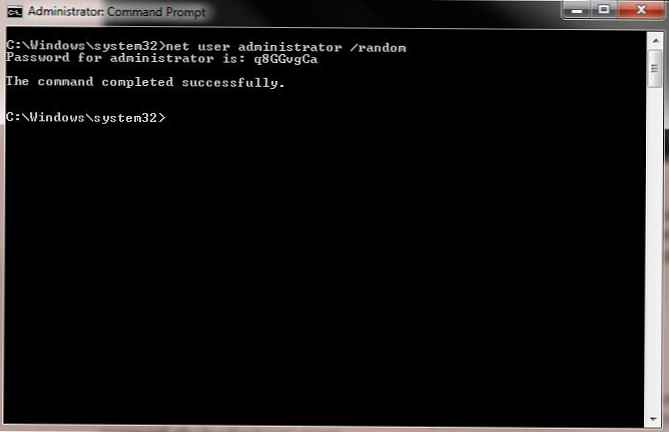

Generator haseł systemu Windows

Wszyscy wiemy, że trzeba używać skomplikowanych haseł do ochrony danych osobowych. Zazwyczaj następujące wymagania dotyczą złożonego hasła:minimalna długość hasła to 8 znakówHasło musi zawierać litery w różnych rejestrach, cyfry i...

Czytaj więcejPoprawa wydajności NTFS

System plików NTFS - działa jak ogromna baza danych, która śledzi wszystkie pliki na dysku twardym. Kiedy tworzysz lub edytujesz plik, a następnie zapisujesz go, NTFS tworzy zapis dotyczący czasu...

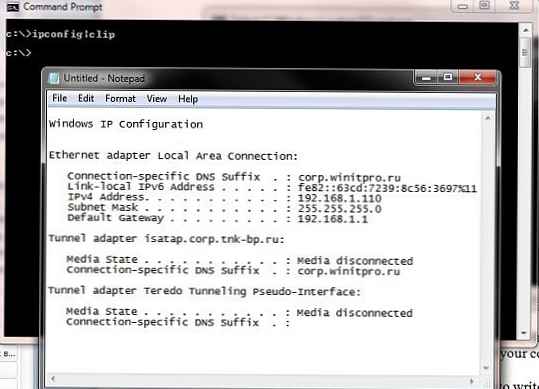

Czytaj więcejPraca ze schowkiem z wiersza poleceń

Pomimo zewnętrznej nędzy i archaizmu linia poleceń pozostaje oczywiście ważnym i potężnym narzędziem w arsenale administratora systemu Windows. Jednak w przypadku początkujących użytkowników korzystanie z wiersza polecenia może powodować szereg...

Czytaj więcejJak utworzyć harmonogram zadań systemu Windows

Dzisiaj musiałem trochę walczyć z Windows Scheduler. Zadanie było następujące:co dziesięć minut uruchamia skrypt monitorowania vbs, który w razie problemów wysyła powiadomienia do administratora (zobacz artykuł, jak wysłać wiadomość e-mail...

Czytaj więcejJak zresetować wszystkie uprawnienia w rejestrze

Jakiś czas temu napotkałem problem, w którym jako lokalny administrator komputera nie mogłem przeglądać ani usuwać niektórych oddziałów w rejestrze (inny wirus powieszony tam przede mną). Szukałem sposobu na zresetowanie...

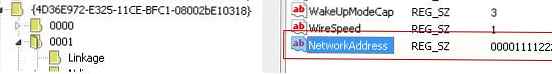

Czytaj więcejJak zmienić adres MAC w systemie Windows

Adres MAC karty sieciowej jest unikalnym identyfikatorem tej karty sieciowej. Czasami jednak konieczna jest jego zmiana (do celów administracyjnych lub diagnostycznych). Istnieją sterowniki, które umożliwiają zmianę właściwości zarządzanych urządzeń, ale...

Czytaj więcejWyodrębnij pliki z * .MSI

Dość często trzeba uzyskać dostęp do zawartości pakietu dystrybucyjnego produktu, który jest przechowywany w formacie msi. Na szczęście można wyodrębnić zawartość pliku MSI (* .msi) do określonego folderu bez konieczności...

Czytaj więcej