Zobaczmy, jak w środowisku domeny Active Directory, korzystając z dzienników kontrolera domeny, określić, który administrator zresetował hasło do określonego konta użytkownika.

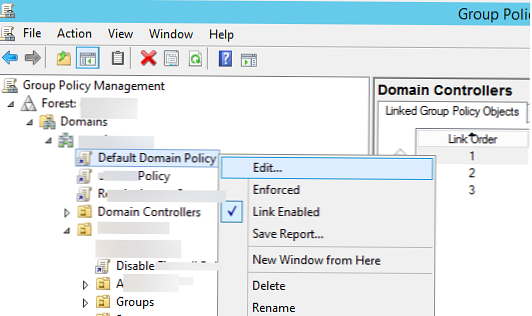

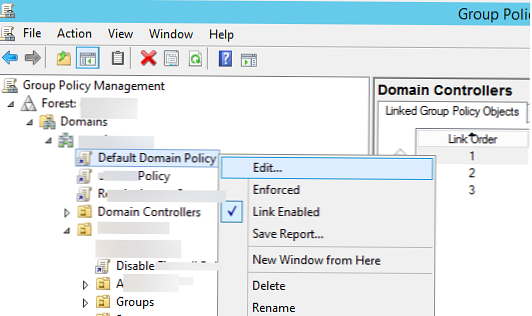

Przede wszystkim w zasadach domeny należy włączyć kontrolę zdarzeń zarządzania kontem. Aby to zrobić:

- Otwórz konsolę GPMC Zarządzanie zasadami grupy (gpmc.msc) i edytuj zasady domeny Domyślne zasady domeny.

- Następnie w konsoli Edytora zasad grupy przejdź do Konfiguracja komputera -> Zasady -> Ustawienia systemu Windows -> Ustawienia zabezpieczeń -> Zasady lokalne -> Zasady inspekcji

- Znajdź i włącz zasady Audyt zarządzania kontem użytkownika (jeśli chcesz zapisać w dzienniku zarówno udane, jak i nieudane próby zmiany hasła, wybierz opcje Sukces i Awaria).Uwaga. Możesz włączyć te same zasady w sekcji Zaawansowane zasady kontroli (Konfiguracja komputera> Zasady> Ustawienia systemu Windows> Ustawienia zabezpieczeń> Zaawansowana konfiguracja kontroli)

- Po przejściu cyklu aktualizacji zasad grupy na klientach możesz spróbować zmienić hasło dowolnego użytkownika w AD.

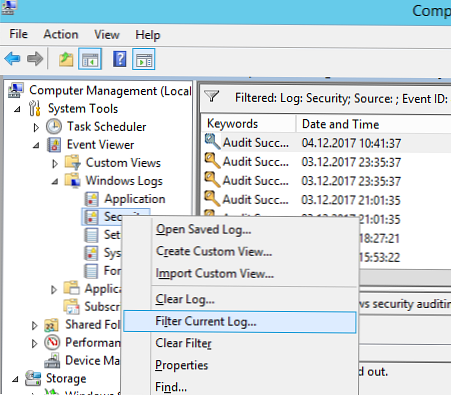

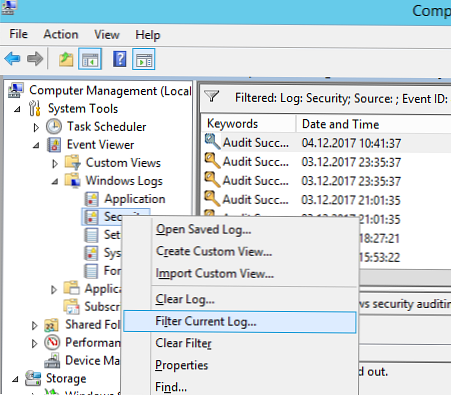

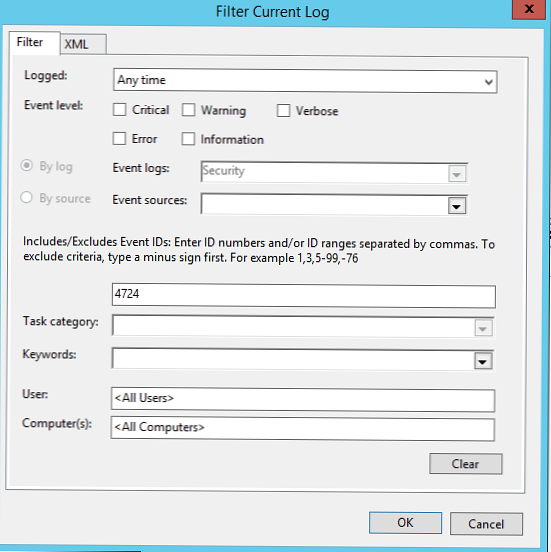

- Następnie otwórz konsolę podglądu zdarzeń na kontrolerze domeny i przejdź do sekcji Podgląd zdarzeń -> Dzienniki systemu Windows -> Bezpieczeństwo. Kliknij dziennik prawym przyciskiem myszy i wybierz Filtruj bieżący dziennik.

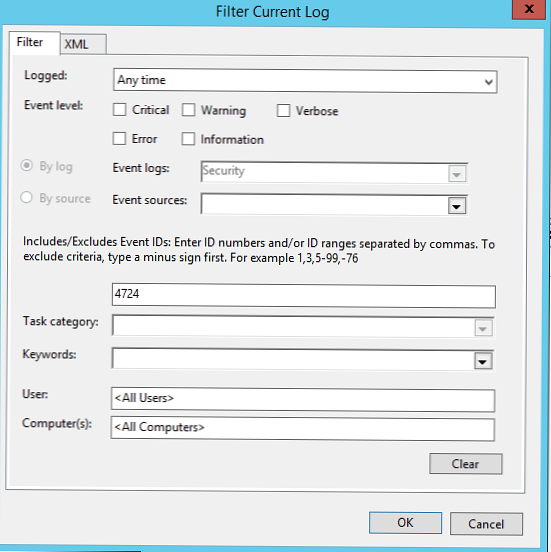

- W parametrach filtra określ, że powinny być wyświetlane tylko zdarzenia z kodem EventID 4724.

- Tylko zdarzenia udanej zmiany hasła pozostaną na liście wydarzeń (Podjęto próbę zresetowania hasła do konta.) Jednocześnie w widoku rozszerzonego zdarzenia można zobaczyć nazwę konta administratora, które dokonało zmiany hasła (Temat :), a w rzeczywistości konto użytkownika, którego hasło zostało zresetowane (Konto docelowe :).

Wskazówka. W kontekście uzyskania pełnej informacji o zdarzeniach zmiany hasła użytkownika do filtra można dodać następujące identyfikatory zdarzeń:

- 4724 (628 - w starszych wersjach systemu Windows Server) - Podjęto próbę zresetowania hasła do konta

- 4723 (627 - w starszych wersjach systemu Windows Server) - Podjęto próbę zmiany hasła do konta

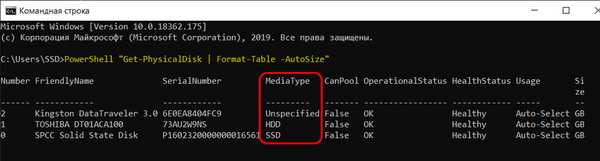

Informacje o tym wydarzeniu z czasopism wszystko Kontrolery domeny Active Directory korzystające z poleceń cmdlet PowerShell Get-ADComputer i Get-WinEvent można uzyskać w następujący sposób:(Get-ADComputer -SearchBase 'OU = kontrolery domeny, DC = winitpro, DC = loc' -Filter *). Nazwa | foreach

Get-WinEvent -ComputerName $ _ -FilterHashtable @ LogName = "Bezpieczeństwo"; ID = 4724 | Foreach

$ event = [xml] $ _. ToXml ()

if ($ event)

$ Time = Get-Date $ _. TimeCreated -UFormat "% Y-% m-% d% H:% M:% S"

$ AdmUser = $ event.Event.EventData.Data [4]. "# Text"

$ User = $ event.Event.EventData.Data [0]. "# Text"

$ dc = $ event.Event.System.computer

write-host „Admin” $ AdmUser „zresetuj hasło do” $ Użytkownik „on” $ dc „„ $ Time

W razie potrzeby dane te można zapisać bezpośrednio z programu PowerShell do zewnętrznej bazy danych mysql, poprzez specjalny łącznik MySQL .NET, podobny do skryptu opisanego w artykule Dowiedz się, kto usunął plik na serwerze plików.