Usługa „Czy zostałem Pwned” służy do uzyskiwania informacji o znanych wyciekach danych użytkowników, które miały miejsce z powodu licznych kont hakerskich w różnych witrynach, usługach itp. W przypadku naruszenia bezpieczeństwa użytkownik musi pilnie zmienić swoje dane uwierzytelniające, aby zapewnić bezpieczeństwo danych osobowych, możliwa utrata cennych informacji.

Zostałam stworzona przez pracownika Microsoftu Troya Hunta, znanego eksperta ds. Bezpieczeństwa. Użytkownicy mogą sprawdzić, czy informacje o ich kontach znajdują się w bazach danych hakerów. W jednym miejscu podsumowane są wszystkie znane dane o kontach i hasłach naruszonych w Internecie w wyniku wycieków danych.

Treść- Dlaczego występuje wyciek konta

- Jak zmniejszyć niebezpieczeństwo i zabezpieczyć dane przed włamaniem

- Czy zostałem Pwned Interfejs strony internetowej

- Weryfikowanie adresów e-mail w sekcji Czy zostałem poinformowany

- Sprawdzanie hasła do hakowania w Have I Have Pwned

- Wnioski z artykułu

Nazwa usługi Czy zostałem przetłumaczony (HIBP) jest przetłumaczona w przybliżeniu na rosyjski, np. „Czy zostałem zhakowany (wzięty pod kontrolę, schwytany, zniszczony, użyty)?”. Słowo „pwned” pochodzi z żargonu graczy; hakerzy używają go, gdy uzyskują pełny dostęp do komputera lub strony innej osoby.

Oficjalna nazwa strony to „”; czy zostałem napisany? ” zawiera przed pytaniem ciąg wstrzykiwania SQL, który jest często wykorzystywany przez hakerów do hakowania baz danych witryn.

Wszystkie nowe dane wykryte w sieci są automatycznie dodawane do usługi, informacje są anonimowe. Zarejestrowani użytkownicy mogą otrzymać wiadomość ze swojej skrzynki pocztowej, jeśli ich dane znajdą się w bazie danych Have I Was Pwned..

Dlaczego występuje wyciek konta

Niestety hakerzy hakują konta nie tylko zwykłym użytkownikom, ale także znanym korporacjom, które mają znacznie więcej zasobów do ochrony swoich danych. Witryny firmowe są od czasu do czasu atakowane, a dane zarejestrowanych użytkowników są kradzione przez intruzów, dochodzi do wycieku konta.

W styczniu 2019 r. Hakerzy na jednym z forów odsłonili największą bazę danych, tak zwaną „kolekcję nr 1”, zawierającą 2,7 miliarda wpisów (772 904 991 adresów e-mail i 21 222 975 haseł). Dlatego sensowne jest, aby każdy użytkownik sprawdził, czy skrzynka pocztowa lub hasło znajdują się na liście zainfekowanych danych.

Nie ma pełnej ochrony przed hakowaniem z uwagi na fakt, że jest to współczesne życie: informacje są gromadzone przez sklepy, usługi, transakcje ciągle się odbywają. W tej chwili niektóre informacje mogą zostać przechwycone przez osoby nieupoważnione, ponieważ wymagania bezpieczeństwa nie są ściśle przestrzegane wszędzie podczas pracy z danymi osobowymi lub prywatnymi, istnieją luki w oprogramowaniu.

Sami użytkownicy często odnoszą się do rejestracji w witrynach internetowych bez należytej uwagi i ostrożności. Z tego powodu cierpią, gdy pojawiają się kłopoty..

Jak zmniejszyć niebezpieczeństwo i zabezpieczyć dane przed włamaniem

Użytkownik może zwiększyć bezpieczeństwo korzystania z danych z kont w Internecie. Aby to zrobić, spróbuj spełnić następujące wymagania:

- Nie używaj starych haseł ze swoich kont do nowych kont.

- Nie używaj tych samych nazw użytkowników i haseł podczas rejestracji w różnych witrynach.

- Używaj silnych i złożonych haseł.

- Do przechowywania haseł używaj specjalistycznych programów - menedżerów haseł.

- W miarę możliwości używaj uwierzytelniania dwuskładnikowego.

- Jeśli to możliwe, skorzystaj z funkcji „bezpiecznych płatności”, która jest dostępna w niektórych programach antywirusowych..

Nie zaleca się ponownego używania starych haseł ze względu na fakt, że mogły zostać wcześniej naruszone. Nowe hasło do konta zwiększy ogólne bezpieczeństwo. Prawdopodobnie zauważyłeś, że wiele usług pamięta stare hasło i nie pozwala na jego ponowne użycie podczas wprowadzania zmian w ustawieniach konta użytkownika.

Najczęściej podczas rejestracji w Internecie adres e-mail jest używany jako login, ponieważ jest potrzebny do opinii użytkowników. Ze względu na ich nieostrożność wielu użytkowników używa tych samych par login-hasło w różnych witrynach..

W takim przypadku, uzyskując dostęp do danych z jednego konta, osoba atakująca będzie mogła zalogować się na inne konta użytkownika. Dla większego bezpieczeństwa sensowne jest korzystanie z kilku elektronicznych skrzynek pocztowych: do celów osobistych, do pracy, do rejestracji itp. Możesz utworzyć tymczasową pocztę do rejestracji.

Podczas rejestracji na stronach powinieneś używać silnego hasła. Im bardziej skomplikowane hasło, tym trudniej jest odebrać, aby złamać konto. Generatory haseł do usług internetowych lub programy do zarządzania hasłami pomogą stworzyć złożone, silne hasło.

Jeśli utworzyłeś wiele różnych haseł, zapamiętywanie wszystkiego jest nierealne. Dlatego programy do zarządzania hasłami są odpowiednie do przechowywania haseł, na przykład darmowy program KeePass lub usługa online LastPass. Aby wejść do aplikacji lub usługi przechowywania haseł, musisz utworzyć i zapamiętać tylko jedno hasło główne, które musi być niezawodne.

Możesz być także zainteresowany:- Sprawdzanie witryny pod kątem oszustw internetowych - 10 sposobów

- Skanowanie antywirusowe online - 5 usług

W przypadku uwierzytelnienia dwuskładnikowego oprócz wpisania loginu i hasła na telefon użytkownika zostanie wysłana wiadomość SMS z dodatkowym kodem, który należy wprowadzić, aby wprowadzić konto lub konto osobiste w celu potwierdzenia logowania. Jeśli logujesz się z innego urządzenia, a nie z tego, które jest zwykle używane, wiele usług wysyła powiadomienia e-mail o próbie zalogowania się na konto e-mailem.

Podczas przeprowadzania transakcji przez Internet użyj funkcji „Bezpieczne płatności”, która jest wbudowana w niektóre programy antywirusowe. Operacja przesyłania pieniędzy w Internecie będzie miała miejsce w izolowanym oknie przeglądarki pod ochroną antywirusa. Anti-Virus zablokuje keyloggery, a możliwość tworzenia zrzutów ekranu będzie monitorować schowek.

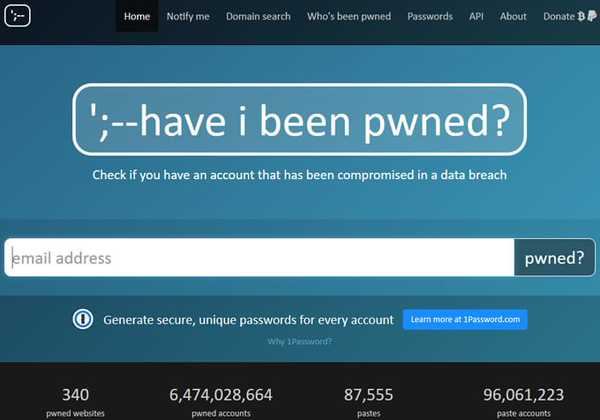

Czy zostałem Pwned Interfejs strony internetowej

Aby wejść na stronę, przejdź do https://haveibeenpwned.com. Po przejściu na stronę haveibeenpwned.com otworzy się okno, w którym musisz wpisać captcha w specjalnej formie, aby chronić się przed robotami.

Następnie otworzy się strona główna witryny. Usługa „Czy zostałem poinformowany?” działa w języku angielskim, dla wygody przetłumacz stronę na rosyjski przy użyciu tłumacza w przeglądarce.

Z kart menu przechodzisz na inne strony witryny. Poniższe sekcje witryny będą przydatne dla przeciętnego użytkownika:

- Na karcie „Strona główna” sprawdzanie adresów e-mail.

- W zakładce „Powiadom mnie” możesz się zarejestrować, aby otrzymywać powiadomienia, jeśli Twoje konto zostało zhakowane.

- W zakładce „Wyszukiwanie domen” możesz uzyskać informacje dotyczące wyszukiwania według domeny.

- Karta „Kto został włamany” zawiera szczegółowe informacje o zasobach, które zostały zhakowane w różnym czasie..

- Karta Hasła Weryfikuje hasła.

Weryfikowanie adresów e-mail w sekcji Czy zostałem poinformowany

Zobaczmy, jak dowiedzieć się, czy włamano się na pocztę lub inne konta powiązane z określoną skrzynką pocztową.

Aby sprawdzić pocztę pod kątem włamań, wykonaj dwa kroki w usłudze haveibeenpwned:

- Wpisz swój adres e-mail w polu „adres e-mail”.

- Kliknij „pwned?”.

Po sprawdzeniu pojawia się komunikat: „Dobre wieści - nie znaleziono strony!” (Dobra wiadomość - nie znaleziono hakowania!).

Jeśli w wyniku kontroli zostaniesz poinformowany: „O nie - pwned!” (Och, nie - zhakowany!), Poniżej pokażą trzy kroki do możliwych działań.

Zostaniesz poproszony o zainstalowanie programu 1Password (płatny), tworzenie haseł do rejestracji na stronach internetowych, włączenie uwierzytelniania dwuskładnikowego, subskrybowanie powiadomień o możliwych wyciekach danych w przyszłości.

Jeśli adres pocztowy został przejęty, natychmiast zastąp hasło do konta. Sprawdź to hasło, jeśli zostało użyte do rejestracji w innych witrynach. Dla każdej witryny utwórz własne hasło, inne niż inne hasła używane do rejestracji w witrynach.

Usługa Have I Been Pwned zawiera wszystkie dane. Jeśli po zhakowaniu użytkownik zmienił hasło, nie musisz się martwić, ponieważ teraz używane jest inne hasło, a nie to, które dotarło do atakujących.

Jedyna niedogodność: adres skrzynki pocztowej może służyć do wysyłania spamu do użytkownika.

Sprawdzanie hasła do hakowania w Have I Have Pwned

W zakładce „Hasła” możesz sprawdzić, czy hasło użyte do rejestracji zostało złamane.

Weryfikacja łamania haseł odbywa się w dwóch krokach:

- Wprowadź hasło w polu „hasło”.

- Kliknij „pwned?”.

W wyniku sprawdzenia otrzymasz informację o tym, czy podobne hasło zostało zhakowane na stronach internetowych.

W przypadku smutnego wyniku wymień zhakowane hasło, dalsze korzystanie z niego jest niebezpieczne. Jeśli nastąpi atak na Twoje konto, osoby atakujące szybko wybiorą hasło do logowania, ponieważ znajduje się ono w bazach danych hakerów.

Wnioski z artykułu

Korzystając ze strony Have I Was Pwned, użytkownicy mogą sprawdzać swoje skrzynki pocztowe i hasła hakerskie, których dane są dostępne w bazach danych hakerów. W przypadku otrzymania danych o możliwym włamaniu użytkownik musi natychmiast zmienić hasło do swojego konta, aby zapewnić bezpieczeństwo danych osobowych.

Powiązane publikacje:- Najlepsze skanery antywirusowe, które nie wymagają instalacji na komputerze

- Kaspersky Rescue Disk 18 - antywirusowy dysk startowy

- Najlepsze darmowe antywirusy

- Wytyczne dotyczące bezpieczeństwa Internetu i komputera