Jak uzyskać informacje z komputera innej osoby

Wymagana lektura

Informacje zawarte w tym artykule są oferowane wyłącznie w celach edukacyjnych. Lub jako przewodnik po działaniu, ale z zastrzeżeniem wiedzy właściciela komputera, w związku z którą takie działania są przeprowadzane. Działania mające na celu przejęcie informacji popełnionych na komputerze bez wiedzy właściciela mogą skutkować odpowiedzialnością karną na podstawie następujących artykułów Kodeksu karnego Federacji Rosyjskiej: • Art. 272 Nielegalny dostęp do informacji komputerowych • Art. 159.6 Oszustwa komputerowe; • Art. 137 Naruszenie prywatności życia.

Przygotowanie

Tak więc, przyjaciele, rozważymy czysto techniczną stronę procesu wyodrębniania danych z chronionego hasłem komputera z systemem Windows. W tym celu oczywiście wymagany będzie tymczasowy fizyczny dostęp do obsługiwanego urządzenia i jego zewnętrznego przechowywania danych. Jako alternatywa dla zewnętrznego dysku spadnie pojemna pamięć masowa, ale oczywiście dostępne urządzenie musi mieć dostęp do Internetu. Potrzebujesz także głównego narzędzia, aby uzyskać dostęp do komputera lub laptopa innej osoby - funkcjonalnego dysku Live opartego na WinPE dla profesjonalnych inżynierów systemowych. Jako taki, dysk na żywo Sergey Strelets jest idealny. Pobierz go na stronie Sergeistrelec.Ru. I utwórz bootowalny dysk flash.

Ładujemy obsługiwany komputer z dysku flash. I teoretycznie moglibyśmy zrobić następujące rzeczy.

Skopiuj dane użytkownika

Najprostszą rzeczą, jaką można zrobić po przejściu do środowiska komputera chronionego hasłem z dysku Live, jest skopiowanie zwykłych plików użytkownika. W tym celu na dysku Sagittarius znajduje się zarówno Eksplorator Windows, jak i menedżer plików Total Commander.

Odzyskaj usunięte dane

Oprócz plików komputera operacyjnego widocznych na dysku twardym możemy również uzyskać pliki, które zostały wcześniej usunięte. Jeśli usunięte pliki nie zostały zniszczone przy użyciu technologii niszczarki, dane z niepisanych sektorów można przywrócić za pomocą specjalnych programów. Znajdują się one na dysku Live Sagittarius w sekcji „Odzyskiwanie danych”..

Usuwanie loginów i haseł witryn z przeglądarek

Jeśli zadaniem jest wyodrębnienie z używanej przeglądarki tylko danych autoryzacyjnych w różnych witrynach, można to zrobić bez kopiowania mnóstwa niepotrzebnych informacji. Będzie to jednak wymagać dostępu do komputera bezpośrednio ze środowiska zainstalowanego systemu Windows.

Jeśli konto użytkownika jest chronione hasłem, możemy spróbować znaleźć hasło. I zaloguj się, nie pozostawiając żadnych śladów włamania. Można to zrobić za pomocą programu znajdującego się na dysku resetowania hasła Windows Sagittarius Live Disk. Pomoże to jednak, jeśli zostanie ustawione tylko lekkie hasło i tylko w wersjach systemu Windows 8.1 i niższych. W przypadkach ze złożonymi hasłami i wersją systemu Windows 10 wymagane będą różne sztuczki, takie jak wstępne eksportowanie rejestru lub kopiowanie pliku SAM, resetowanie hasła, a następnie przywracanie oryginalnego obrazu zaimportowanie rejestru do wczesnego stanu lub zastąpienie pliku SAM jego wcześniejszą wersją. Takie eksperymenty mogą prowadzić do awarii systemu Windows, a próby zatarcia śladów czyjejś penetracji doprowadzą do odwrotnego wyniku. Dlatego jeśli program Resetuj hasło systemu Windows nie pomaga znaleźć hasła, lepiej zrobić migawkę całego systemu Windows, a następnie wdrożyć ją na komputerze, co omówimy w dalszej części artykułu.

Jeśli Reset hasła systemu Windows pomógł uzyskać hasło, możemy zalogować się na Twoje konto. I tam uruchom przeglądarkę używaną do przeglądania loginów i haseł w niej przechowywanych. Jak to się dzieje w popularnych przeglądarkach internetowych można przeczytać tutaj. Ponadto, moi przyjaciele, przypominam wam, że Google Chrome, Opera i być może niektóre inne przeglądarki Chromium mogą natywnie eksportować loginy i hasła do uniwersalnego pliku CSV.

***

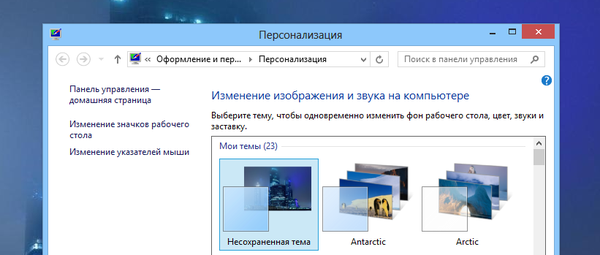

Cóż, teraz porozmawiajmy o najlepszym sposobie wyodrębnienia informacji z obsługiwanego komputera - jest to utworzenie migawki systemu Windows i wdrożenie jej na komputerze. Migawka systemu przechwytuje całą historię pracy użytkownika z komputerem - przeglądarkę z historią, zakładkami i danymi autoryzacyjnymi w witrynach, programami z ich ustawieniami, dokumentami, projektami itp. Oczywiście, jeśli taki użytkownik jest zwykłą normalną osobą, a nie jakąś paranoikiem, który nie przechowuje niczego osobistego na swoim urządzeniu i czyści wszystko po każdej sesji, korzysta z trybu prywatnej przeglądarki, a nawet gorzej - system Tor.

Możesz wykonać migawkę cudzego systemu Windows w celu późniejszego wdrożenia na komputerze na dwa sposoby - programy do tworzenia kopii zapasowych, które zapewniają technologię oddzielania komputera źródłowego od żelazka, oraz programy do wirtualizacji systemu operacyjnego.

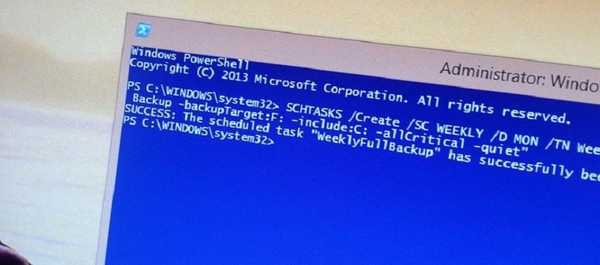

Kopia zapasowa systemu Windows

Programy do tworzenia kopii zapasowych od Acronis i AOMEI zapewniają technologie oddzielania bieżącego urządzenia od sprzętu, odpowiednio Acronis Universal Restore i AOMEI Universal Restore. Istotą tych technologii jest to, że na etapie przywracania systemu Windows z kopii zapasowej wykonuje się tethering ze sterowników komponentów komputera lub laptopa. W ten sposób sprawdzony system nakręcony na jednym komputerze można wdrożyć na zupełnie innym komputerze lub maszynie wirtualnej. Produkty do tworzenia kopii zapasowych obu firm znajdują się na pokładzie Sagittarius Live Disk.

Wirtualizacja systemu Windows

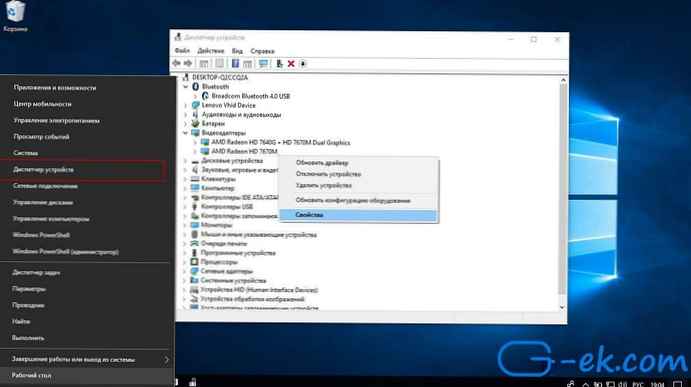

Innym sposobem wykonania migawki systemu Windows innej osoby jest jego wirtualizacja. Po zwirtualizowaniu do pliku VHD systemu Windows można później uruchomić go na komputerze fizycznym bezpośrednio z tego pliku VHD. Możesz otworzyć taki plik VHD w programach hypervisor VMware lub VirtualBox. A co z konfliktem kierowców? Taki konflikt może wystąpić w przypadku systemu Windows 7, dlatego lepiej jest wykonać kopię zapasową i przywrócić tę wersję systemu za pomocą technologii Universal Restore. Na pewno. W przypadku wersji Windows 8.1 i 10 pod względem konfliktu sterowników sytuacja jest prostsza. Te wersje zwykle po uruchomieniu na nowym sprzęcie z powodzeniem resetują stare sterowniki i same instalują nowe. Jeśli zwirtualizowany system Windows będzie działał na maszynie wirtualnej, ryzyko uzyskania BSOD z powodu niektórych starych sterowników jest zminimalizowane. Ponieważ podczas emulacji komputera nie wszystkie jego komponenty są używane, ale tylko główne.

Istnieją dwie opcje wirtualizacji systemu Windows na pokładzie Sagittarius Live-disk - narzędzie Disk2vhd Marka Russinovicha i Menedżer dysku twardego Paragon 15.

Opcja 1 Disk2vhd

Za pomocą narzędzia Disk2vhd możemy spakować Windows tylko do plików VHD i VHDX. Jeśli usuniesz zaznaczenie tego ostatniego w oknie narzędzia, wirtualizacja zostanie przeprowadzona w pliku VHD. Polecam to, ponieważ VHD to uniwersalny format, który, jeśli coś się stanie, można otworzyć w Hyper-V oraz w programach VMware lub VirtualBox. Następnie odznacz pole wyboru VSS shadow copy. Podaj ścieżkę pliku VHD na wyjściu. Określ wolumin C do przechwycenia. I kliknij „Utwórz”.

Opcja 2 Paragon Hard Disk Manager 15

Za pomocą programu Paragon Hard Disk Manager 15 można również przechwytywać system Windows do pliku VHD, ale zaletą tego programu jest to, że może on konwertować dyski rzeczywiste na pliki dysków wirtualnych niezbędnego hiperwizora - zarówno Hyper-V, jak również VMware lub VirtualBox. Ta metoda, odpowiednio, jest bardziej odpowiednia dla tych, którzy wdrożą przechwycony system Windows na maszynie wirtualnej za pomocą VMware lub VirtualBox.

W oknie Menedżera dysku twardego Paragon przejdź do sekcji „Wirtualizacja”. Dalej - „Kopiowanie P2V”.

***

Cóż, ostatni dotyk - we wdrożonym systemie Windows zresetuj hasło.

Prześlij dane do chmury

Wreszcie, przyjaciele, kilka słów o przesyłaniu danych do chmury. Na pokładzie Sagittarius Live-disk znajduje się przeglądarka Opera.