Chcę opowiedzieć znajomym o jednym incydencie, który przytrafił mi się pewnego dnia. Mam dobrego przyjaciela od liceum, zadzwonił do mnie, aby odwiedzić moją żonę i dzieci, oczywiście nie zabrałem ze sobą niczego, nawet dysku flash z bezpłatnym programem antywirusowym. Przyszliśmy i nie mieliśmy czasu się rozebrać, gdy podszedł do mnie mały chłopiec (syn mojego przyjaciela) i powiedział: „Wujku, tata powiedział, że możesz naprawić nasz komputer”. „Co się stało?” Mówię „Niektórzy wujowie proszą nas o pieniądze, mówią nam Windows jest zablokowany doładowania numer abonenta, kładziemy pieniądze z matką, ale oni nas oszukali, a komputer już nie działa ”. Przyjaciele zauważyli zmieszanie na mojej twarzy i zasugerowali, żebym nie zwracał uwagi na to irytujące zdarzenie..

Windows jest zablokowany doładowania numer abonenta

Podszedłem do komputera i nacisnąłem przycisk ZASILANIE, czekając na pojawienie się starego przyjaciela, który nie musiał długo czekać. Na początku pobierania stwierdzam, że system Windows XP jest zainstalowany. Po zalogowaniu wszystko jest normalnie wyświetlane na ekranie monitora, pojawia się komunikat ostrzegawczy - Windows jest zablokowany, aby odblokować, musisz naładować numer abonenta ... , co oznacza, że komputer jest zainfekowany wirusem Trojan.Winlock lub Trojan-Ransom, a nawet prościej - wyślij SMS-a. Ani jeden przycisk na klawiaturze nie działa, ani jedna kombinacja klawiszy.

- Na przykład możesz spróbować nacisnąć kombinację przed załadowaniem banera Ctrl + Shift + Esc, bardzo rzadko szczęśliwy i możesz dostać się do menedżera zadań, a następnie znaleźć proces wroga i go ukończyć. Lub w oknie menedżera zadań wybierz Plik->Otwórz, wybierz dalej odkrywca i Okej, w ten sposób możesz dostać się do eksploratora, a następnie przejść do folderu C: \ Windows-> system32 i usuń wszystkie pliki z rozszerzeniem .exe i dll z datą w dniu zainfekowania banera Windows. Wpisywanie zespołu msconfig, wejdź w autoload - usuń wszystko stamtąd. Zespół regedit-> enter rejestr, Cóż, nie powtarzam dalej, wszystko jest szczegółowo opisane w naszym artykule Jak usunąć baner.

Niestety, nic z tego nie pomogło i nie dostałem się do żadnego startupu. Nie udało się też wejść w tryb awaryjny i tryb awaryjny ze wsparciem wiersza poleceń. Siedzę, myślę dalej, myśl zaczęła mi wkradać się do mojej głowy, by pojechać z walizką na drugi koniec miasta.

Kupuję komputery dla wszystkich moich znajomych, teraz zwykle jednostki systemowe lub laptopy są fabrycznie zainstalowane w systemie Windows. Po zakupie zawsze wykonuję obraz systemu operacyjnego, który znajduje się na NIE partycji systemowej, zwykle (D :) lub (E :). Dla tych, którzy mogli sobie pozwolić na program Acronis True Image Home (na oficjalnej stronie internetowej cena wynosi tylko 1000 rubli za komputer), obraz został wykonany jako kopia zapasowa w tym programie, co jest bardzo wygodne. Kopię zapasową lub obraz zawsze (jeśli nie zostaną przypadkowo usunięte) można wdrożyć w nagłych przypadkach, jeśli nic nie pomaga. Jeśli ludzie kupili Acronis, muszą mieć kopię zapasową systemu i może to być moduł rozruchowy tego programu na dysku CD.

Interesują mnie znajomi, które dyski były podłączone do komputera w momencie zakupu i które dodatkowe oprogramowanie zostało zakupione. Pozostał tylko jeden nieznany dysk. Został napisany dla mnie pięknie i bezużytecznie na dysku odzyskiwania systemu Windows 7. Windows XP został zainstalowany na tej jednostce systemowej, więc ten dysk nie mógł pomóc. Dlaczego pytam cię o XP, skoro najpierw było ich siedem, inaczej nie zrobiłbym dla ciebie takiego dysku? I odpowiadają mi. Na początku był Windows 7, ale wiele gier się na nim nie uruchomiło i ponownie zainstalowaliśmy Windows XP.

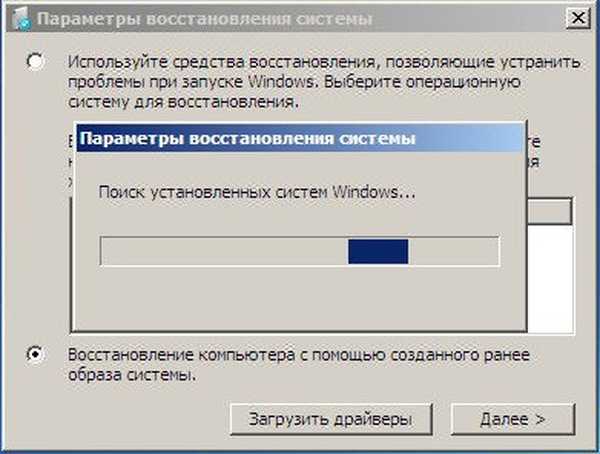

No dobrze, co mamy: dysk ze środowiskiem odzyskiwania systemu Windows 7 i komputer z zainstalowanym systemem Windows XP, zablokowany banerem ransomware. Uruchomiłem ponownie komputer, włączyłem system BIOS, uruchomiłem rozruch z napędu i uruchomiłem z dysku odzyskiwania systemu Windows 7 (jaki to dysk i jak to zrobić, przeczytaj nasz artykuł), cokolwiek.

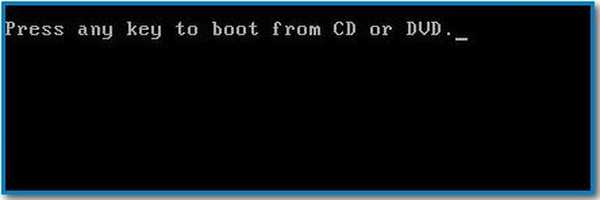

Naciśnij dowolny klawisz na klawiaturze.

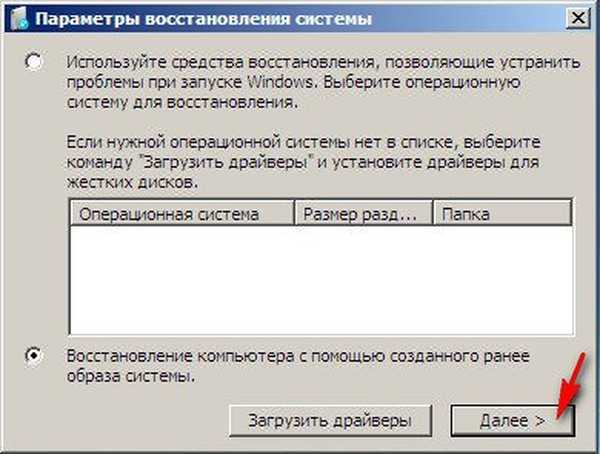

Oczywiście wyszukiwanie zainstalowanych systemów nic nie dało, środowisko odzyskiwania nie znalazło żadnego systemu Windows,

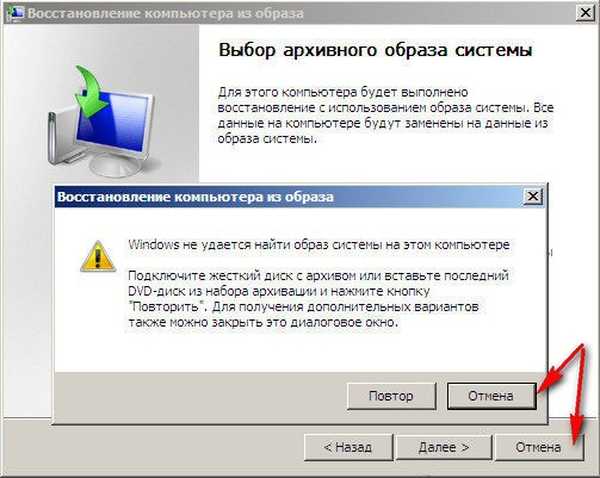

i na dodatkowej partycji nie było obrazu systemu.

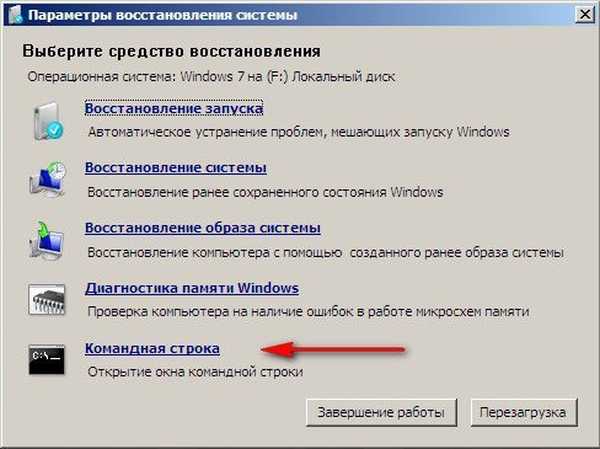

Pozostało tylko przejść do wiersza poleceń

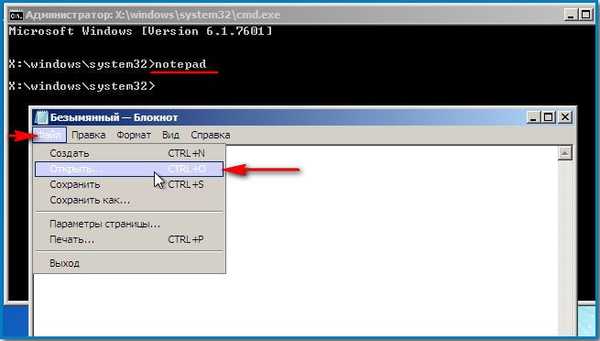

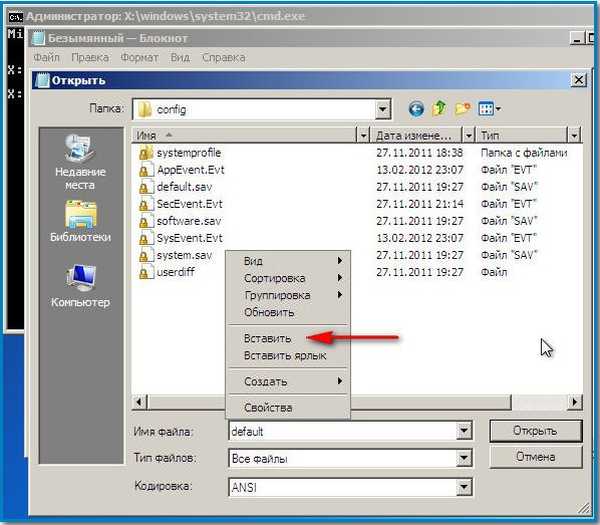

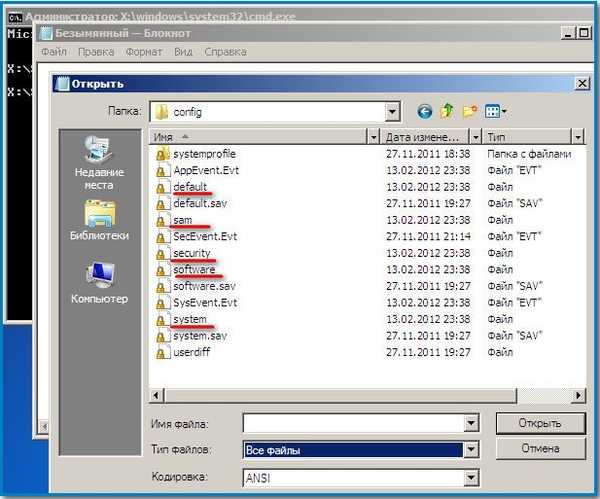

Pozostało tylko przejść do wiersza poleceń i spróbuj wejść do Eksploratora Windows za pomocą dobrze znanego polecenia notatnik. Wiersz poleceń i wpisz notatnik. Wchodzimy do notesu tutaj Plik i Otwórz.

i spróbuj wejść do Eksploratora Windows za pomocą dobrze znanego polecenia notatnik. Wiersz poleceń i wpisz notatnik. Wchodzimy do notesu tutaj Plik i Otwórz. Proszę, mamy przed sobą przewodnik, nie jest już tak źle i mamy małą szansę na sukces.

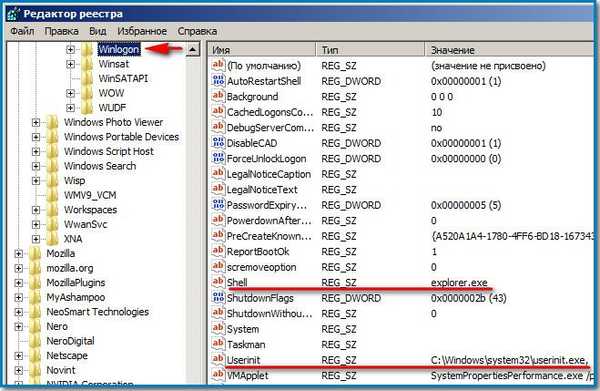

Proszę, mamy przed sobą przewodnik, nie jest już tak źle i mamy małą szansę na sukces. Przede wszystkim wirus ransomware zmienia parametry w rejestrze Userinit i Shell w oddziale HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon.

Przede wszystkim wirus ransomware zmienia parametry w rejestrze Userinit i Shell w oddziale HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon.Idealnie powinny być takie:

Userinit - C: \ Windows \ system32 \ userinit.exe,

Shell - explorer.exe

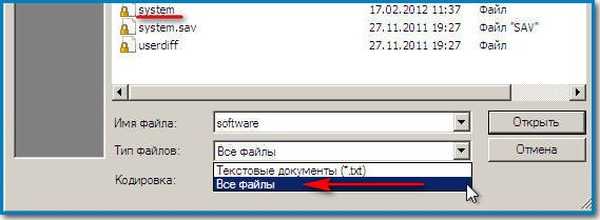

Aby je wyświetlić, musisz przejść do rejestru zablokowanego systemu, możesz to zrobić, na przykład, z Live CD, który umożliwia połączenie z systemem operacyjnym, lub jest idealny przy użyciu specjalnych dysków odzyskiwania ERD Commander w systemie Windows XP i Microsoft Diagnostic and Recovery Toolset w systemie Windows 7. Przeczytaj więcej w naszym artykule - Jak usunąć baner. Nie miałem przy sobie takiego dysku i była tylko jedna opcja. W takim przypadku możesz przejść do folderu C: \ Windows \ naprawa (nie zapomnij podać w Typach plików Wszystkie pliki, inaczej nic nie zobaczysz),

są tam przechowywane kopie zapasowe plików rejestru utworzone podczas instalacji systemu Windows XP, a następnie skopiuj pliki rejestru z tego miejsca SAM, SEKURITY, OPROGRAMOWANIE, DOMYŚLNE, SYSTEM i zamień na nie uszkodzone pliki rejestru o takich samych nazwach w folderze C: \ Windows \ System32 \ Config.

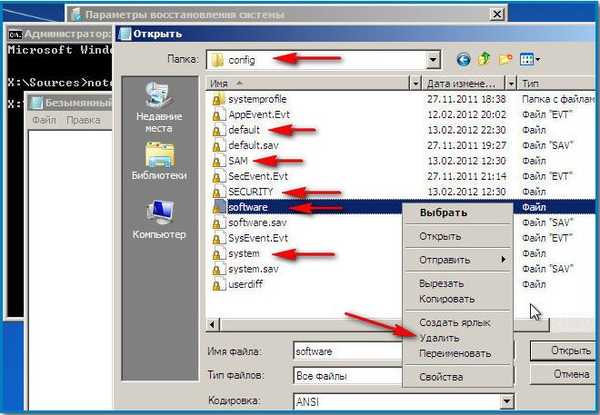

Niestety wiele zainstalowanych programów odmówi działania, ponieważ stan rejestru będzie taki sam, jak w momencie instalacji systemu Windows XP. Moi przyjaciele nie mieli żadnych specjalnych programów, których nie można byłoby ponownie zainstalować w razie potrzeby. Przede wszystkim poszedłem do folderu C: \ Windows \ System32 \ Config i stamtąd usunąłem uszkodzone pliki rejestru -SAM, SEKURITY, OPROGRAMOWANIE, DOMYŚLNE, SYSTEM stamtąd, przy okazji, przed usunięciem, możesz je skopiować na wszelki wypadek do dowolnego folderu.

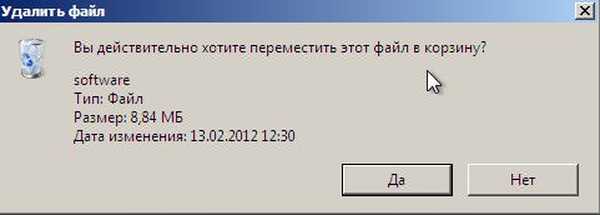

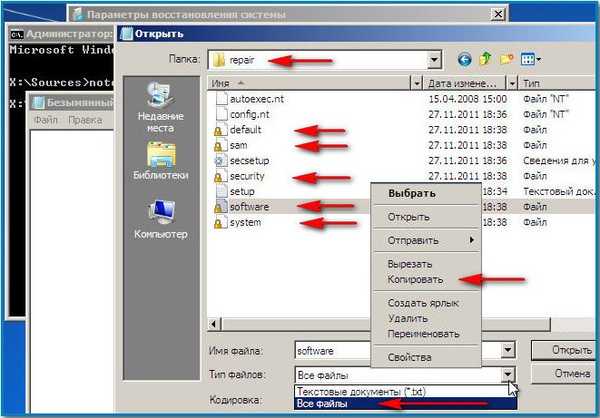

Następnie poszedłem do folderu C: \ Windows \ repair i skopiowałem z niego pliki rejestru kopii zapasowych SAM, SEKURITY, SOFTWARE, DEFAULT, SYSTEM z folderu C: \ Windows \ System32 \ Config.

Usunąłem również wszystko z folderów Temp. W systemie Windows XP są to:

C: \ Documents and Settings \ Profil użytkownika \ Ustawienia lokalne \ Temp

C: \ Documents and Settings \ Profil użytkownika \ Ustawienia lokalne \ Tymczasowe pliki internetowe.

C: \ Windows \ Temp.

Całkowicie wyczyściłem również folder C: \ Windows \ Prefetch.

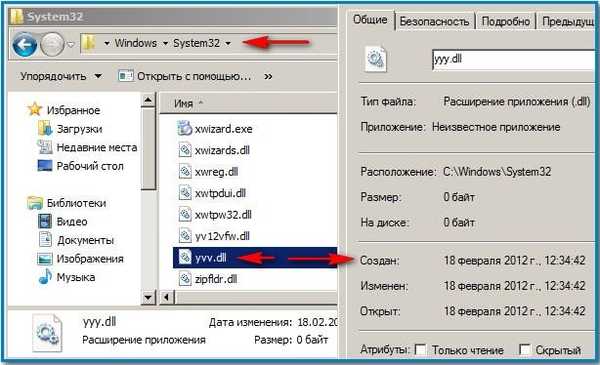

W folderze C: \ Windows-> system32 spojrzałem na pliki z rozszerzeniem .exe i dll, z datą wczorajszą, kiedy banner ransomware zainfekował komputer, znalazłem tylko jeden i usunąłem go.

Następnie uruchomiłem ponownie. System Windows XP został uruchomiony bez komunikatu - system Windows jest zablokowany, aby uzupełnić numer subskrybenta, wiele programów uruchomiono bezpośrednio z folderów osobistych w folderze C: \ Program Files. Gry rozpoczęły się bez żadnych problemów..

Tagi dla artykułu: Funkcje systemu wirusów