Aby kontrolować dostęp do plików i folderów w systemie Windows Server 2008 R2, należy włączyć funkcję kontroli, a także określić foldery i pliki, do których należy zarejestrować dostęp. Po skonfigurowaniu audytu dziennik serwera będzie zawierał informacje o dostępie i innych zdarzeniach do wybranych plików i folderów. Warto zauważyć, że dostęp do plików i folderów można kontrolować tylko na woluminach z systemem plików NTFS..

Włącz inspekcję obiektów systemu plików w systemie Windows Server 2008 R2

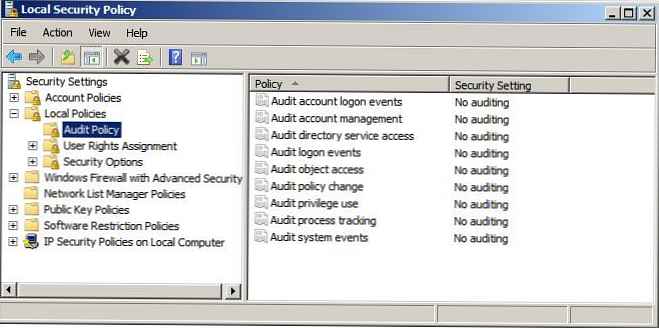

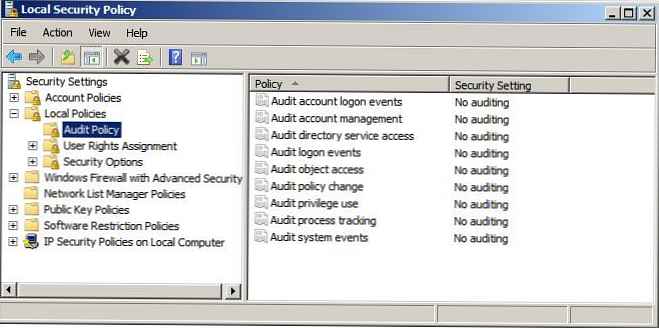

Inspekcja dostępu do plików i folderów jest włączana i wyłączana za pomocą zasad grupy: zasad domeny dla domeny Active Directory lub lokalnych zasad bezpieczeństwa dla serwerów autonomicznych. Aby włączyć inspekcję na oddzielnym serwerze, musisz otworzyć lokalną konsolę zarządzania zasadami Start -> Wszyscy Programy -> Administracyjne Narzędzia -> Lokalny Bezpieczeństwo Zasady. W lokalnej konsoli zasad musisz rozwinąć lokalne drzewo zasad (Lokalny Zasady) i wybierz element Audyt Zasady.

W prawym okienku wybierz element Audyt Obiekt Access aw wyświetlonym oknie wskaż, jakie typy zdarzeń dostępu do plików i folderów powinny być rejestrowane (udany / nieudany dostęp):

Po wybraniu niezbędnych ustawień kliknij Okej.

Wybierz pliki i foldery, do których dostęp zostanie ustalony

Po aktywacji audytu dostępu do plików i folderów konieczne jest wybranie określonych obiektów systemu plików, do których zostanie przeprowadzony audyt dostępu. Podobnie jak uprawnienia NTFS, ustawienia inspekcji są domyślnie dziedziczone dla wszystkich obiektów potomnych (chyba że skonfigurowano inaczej). W taki sam sposób, jak przy przypisywaniu praw dostępu do plików i folderów, można włączyć dziedziczenie ustawień inspekcji dla wszystkich i tylko wybranych obiektów.

Aby skonfigurować inspekcję dla określonego folderu / pliku, musisz kliknąć go prawym przyciskiem myszy i wybrać Właściwości (Właściwości) W oknie właściwości przejdź na kartę Zabezpieczenia (Bezpieczeństwo) i naciśnij przycisk Zaawansowane. W oknie zaawansowanych ustawień zabezpieczeń (Zaawansowane Bezpieczeństwo Ustawienia) przejdź do zakładki Audyt (Audyt) Konfigurowanie audytu oczywiście wymaga uprawnień administratora. Na tym etapie okno kontroli wyświetli listę użytkowników i grup, dla których włączona jest kontrola dla tego zasobu:

Aby dodać użytkowników lub grupy, których dostęp do tego obiektu zostanie ustalony, kliknij przycisk Dodaj ... i podaj nazwy tych użytkowników / grup (lub określ Wszyscy - aby skontrolować dostęp dla wszystkich użytkowników):

Następnie musisz określić określone ustawienia inspekcji (zdarzenia, takie jak dostęp, zapis, usuwanie, tworzenie plików i folderów itp.). Następnie kliknij Okej.

Natychmiast po zastosowaniu tych ustawień w dzienniku systemu zabezpieczeń (można je znaleźć w przystawce) Komputer Zarządzanie -> Przeglądarka zdarzeń), przy każdym dostępie do obiektów, dla których włączono kontrolę, pojawią się odpowiednie wpisy.

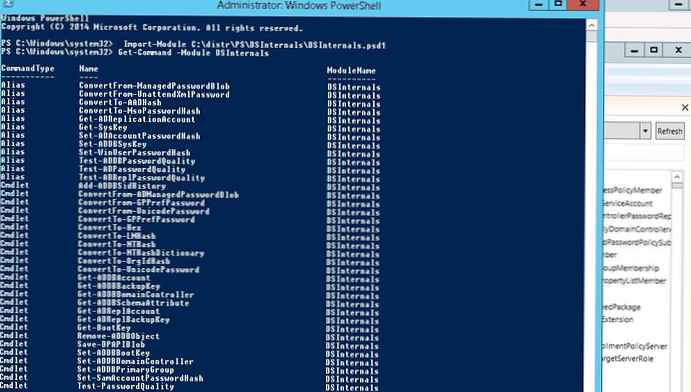

Alternatywnie zdarzenia można przeglądać i filtrować za pomocą polecenia cmdlet programu PowerShell. - Pobierz dziennik zdarzeń Na przykład, aby wyświetlić wszystkie zdarzenia o identyfikatorze zdarzenia 4660, wykonaj polecenie:

Bezpieczeństwo Get-EventLog | ? $ _. eventid -eq 4660Wskazówka. Możliwe jest przypisanie określonych działań do dowolnych zdarzeń w dzienniku systemu Windows, takich jak wysłanie wiadomości e-mail lub uruchomienie skryptu. Sposób konfiguracji jest opisany w artykule: Monitorowanie i powiadamianie o zdarzeniach w logach Windows

UPD od 08/06/2012 (Dzięki komentatorowi Roman).

W Windows 2008 / Windows 7 pojawiło się specjalne narzędzie do zarządzania kontrolą auditpol. Pełną listę typów obiektów, na których można włączyć inspekcję, można zobaczyć za pomocą polecenia:

auditpol / list / podkategoria: *

Jak widać, obiekty te są podzielone na 9 kategorii:

- System

- Logowanie / wylogowanie

- Dostęp do obiektu

- Korzystanie z uprawnień

- Szczegółowe śledzenie

- Zmiana zasad

- Zarządzanie kontem

- DS Access

- Logowanie do konta

Każda z nich jest odpowiednio podzielona na podkategorie. Na przykład kategoria Kontrola dostępu do obiektów obejmuje podkategorię System plików i aby umożliwić kontrolę obiektów systemu plików na komputerze, uruchom polecenie:

auditpol / set / podkategoria: „System plików” / failure: enable / success: enable

Jest rozłączany zgodnie z poleceniem:

auditpol / set / podkategoria: „System plików” / niepowodzenie: wyłącz / sukces: wyłącz

Tj. jeśli wyłączysz audyt niepotrzebnych podkategorii, możesz znacznie zmniejszyć objętość dziennika i liczbę niepotrzebnych zdarzeń.

Po aktywacji audytu dostępu do plików i folderów musisz określić określone obiekty, które będziemy kontrolować (we właściwościach plików i folderów). Należy pamiętać, że domyślnie ustawienia inspekcji są dziedziczone dla wszystkich obiektów potomnych (chyba że określono inaczej).

Wszystkie zebrane zdarzenia można zapisać w zewnętrznej bazie danych w celu prowadzenia historii. Przykład implementacji systemu: Prosty system kontroli usuwania plików i folderów dla systemu Windows Server.