CentOS - Strona 3

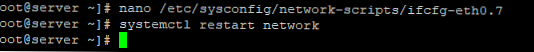

Konfigurowanie interfejsu VLAN w CentOS / Fedora / RHEL

W tym artykule pokażemy, jak skonfigurować otagowany interfejs. VLAN (wirtualna sieć lokalna) Oprogramowanie układowe systemu Linux w systemach operacyjnych CentOS / Fedora / RedHat. Rozważ ustawienie podinterface, osobny plik vlanX,...

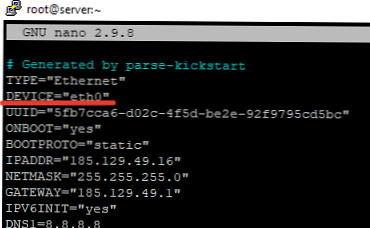

Czytaj więcejKonfigurowanie interfejsów sieciowych w CentOS 8/7

W tym artykule przyjrzymy się sposobom konfiguracji sieci w systemach Linux. CentOS 7/8, pokaż, jak skonfigurować interfejsy sieciowe za pomocą plików konfiguracyjnych, podstawowych narzędzi do konfiguracji sieci i wielu innych....

Czytaj więcejKonfigurowanie wydajnego serwera WWW na NGINX + PHP-FPM

PHP-FPM (Fast Process Manager) - Jest to osobna implementacja modułu obsługi FastCGI do wykonywania skryptów PHP. Opierając się na pakiecie serwera WWW NGINX (który obsługuje statykę) i PHP-FPM, możesz zbudować...

Czytaj więcejKonfigurowanie zapory Linux za pomocą iptables na CentOS / RHEL 7

W tym artykule pokażemy, jak zarządzać zaporą Linux za pomocą klasycznego iptables zamiast firewalld w CentOS / RHEL 7 w celu filtrowania ruchu przychodzącego i wychodzącego. W tym artykule opisano,...

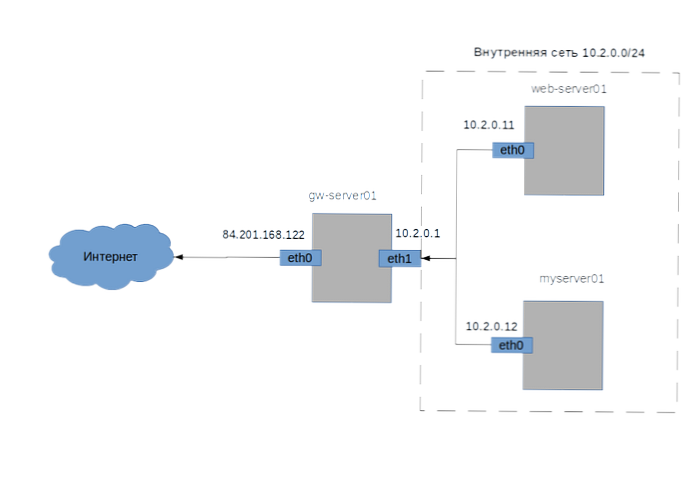

Czytaj więcejKonfigurowanie bramy internetowej z NAT i przekierowaniem portów w CentOS 7

W tym artykule rozważymy proces organizacji i konfiguracji prostej bramy internetowej opartej na CentOS 7.x. Ta brama pozwoli użytkownikom z sieci lokalnej uzyskać dostęp do Internetu, a także dostęp do...

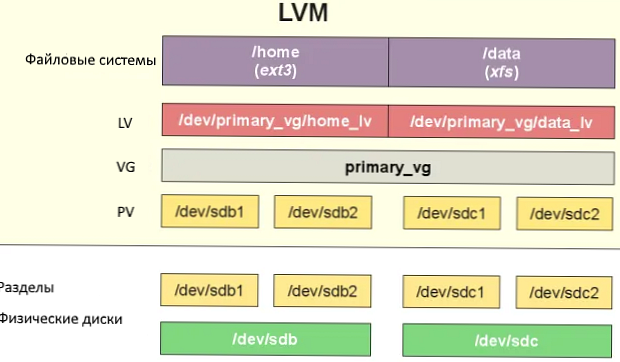

Czytaj więcejKonfiguruj i zarządzaj partycjami LVM w systemie Linux

LVM (Logical Volume Manager) - podsystem systemu operacyjnego Linux, umożliwiając korzystanie z różnych obszarów fizycznego dysku twardego lub różnych dysków twardych jako jednego woluminu logicznego. LVM jest wbudowany w jądro...

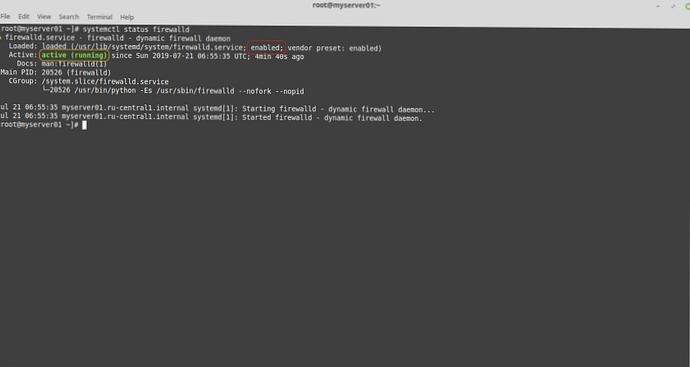

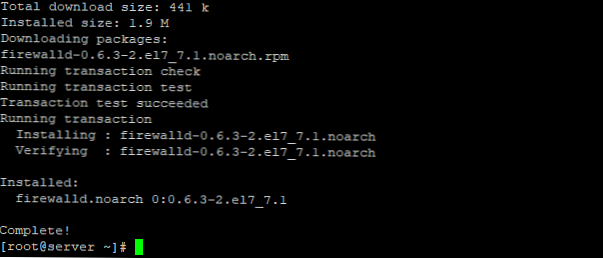

Czytaj więcejSkonfiguruj FirewallD na serwerze z CentOS 8 i 7

Począwszy od CentoOS 7 pojawiło się nowe narzędzie do konfiguracji reguł filtrowania ruchu. zapora ogniowa. Zaleca się używanie go do zarządzania regułami iptables. CentOS 8 używa teraz frameworka nftables zamiast...

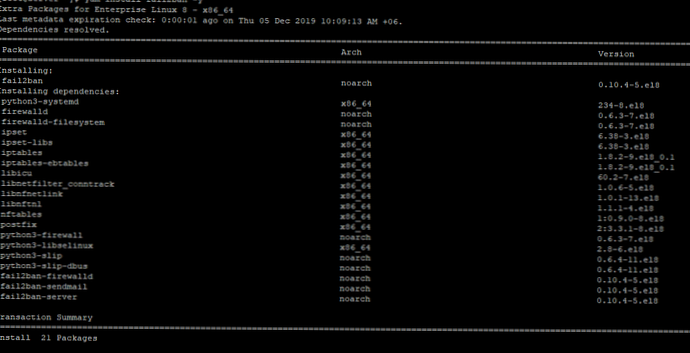

Czytaj więcejKonfigurowanie Fail2Ban w systemie Linux w celu ochrony SSH, Apache, MySQL, Exim

Fail2ban umożliwia blokowanie dostępu do serwera lub uruchamiania usług na podstawie analizy dzienników dostępu i połączeń. Fail2Ban może automatycznie tworzyć reguły zapory, aby blokować określone adresy IP, jeśli działania z...

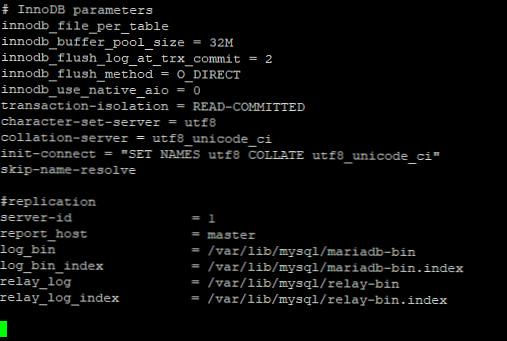

Czytaj więcejMariaDB Konfigurowanie replikacji bazy danych w trybie Master-Master / Slave

Replikacja w bazach danych SQL to proces kopiowania danych z jednego źródła do drugiego (lub kilku) i odwrotnie. Dane z jednego serwera bazy danych są stale kopiowane na jeden lub...

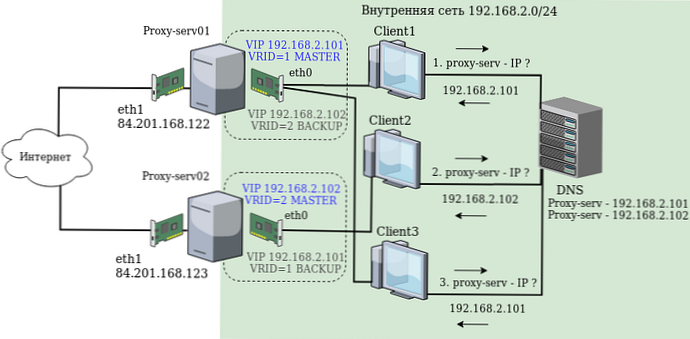

Czytaj więcejKeepalived konfiguruje wysoką dostępność i zmienne adresy IP w CentOS 7

W tym artykule przyjrzymy się konfiguracji konfiguracji przełączania awaryjnego z dwóch serwerów proxy kalmarów, aby użytkownicy mogli uzyskać dostęp do Internetu z sieci firmowej za pomocą prostego równoważenia obciążenia za...

Czytaj więcej