Szyfrowanie danych EncFS w systemie Windows

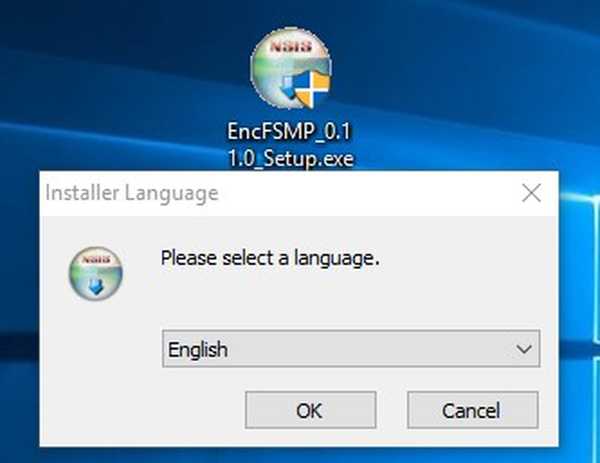

Możesz pobrać EncFS z tego zasobu https://sourceforge.net/projects/encfsmp/ lub z mojej pamięci w chmurze. Program jest bardzo łatwy w instalacji bez żadnych pułapek.

Jak działa EncFS

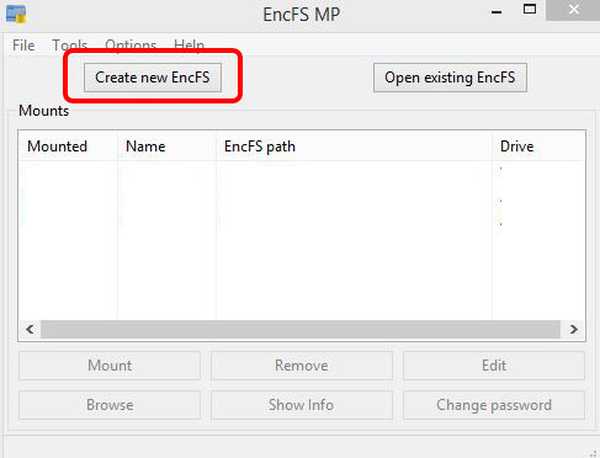

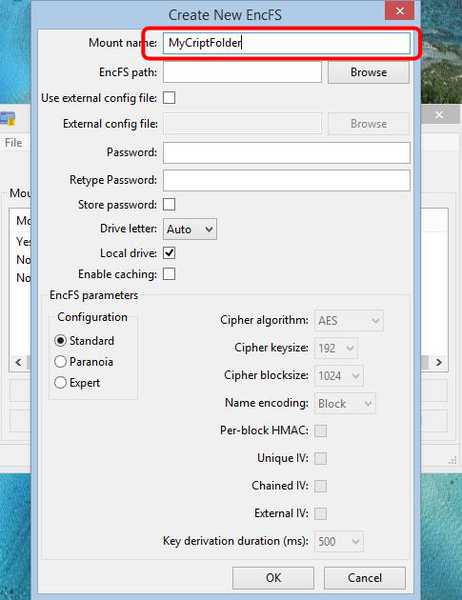

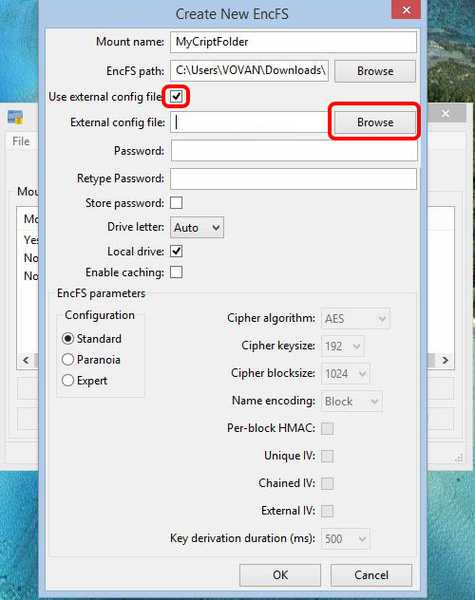

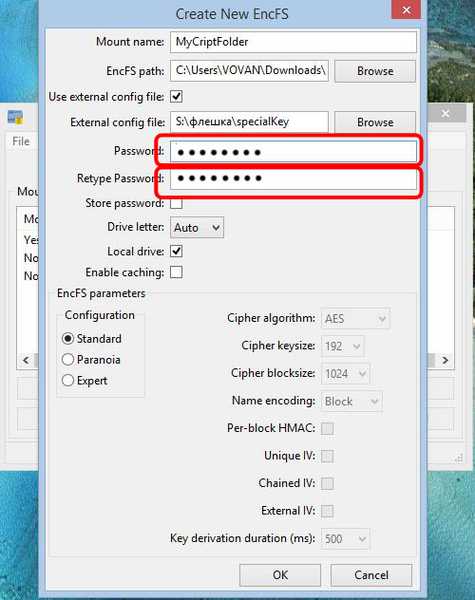

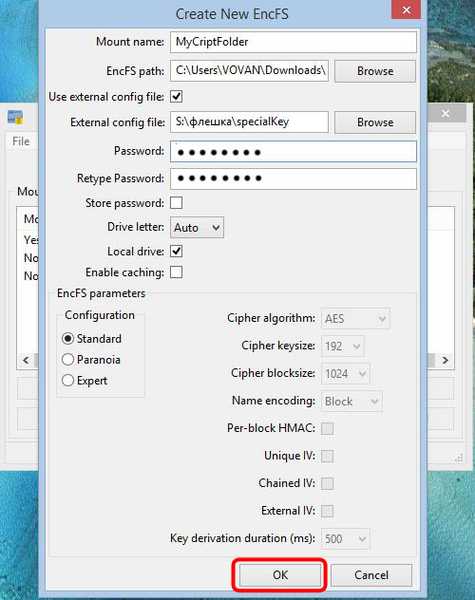

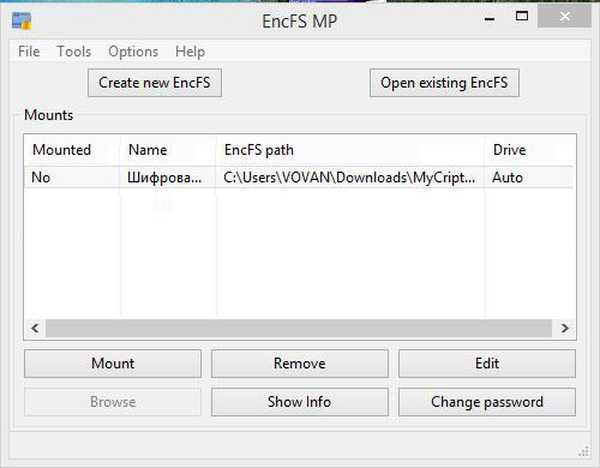

Szyfrowanie danych jest następujące: Nowy rekord jest tworzony za pomocą przycisku „Utwórz nowy EncFS”

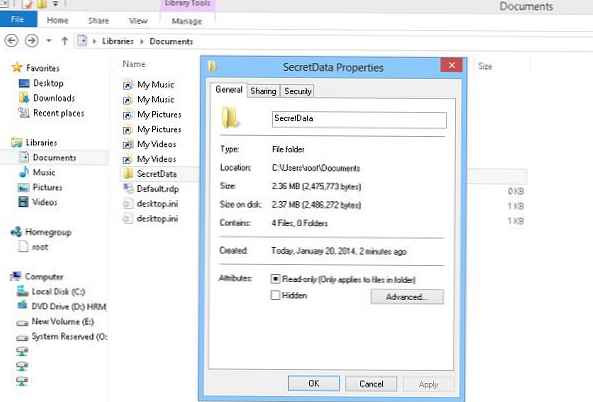

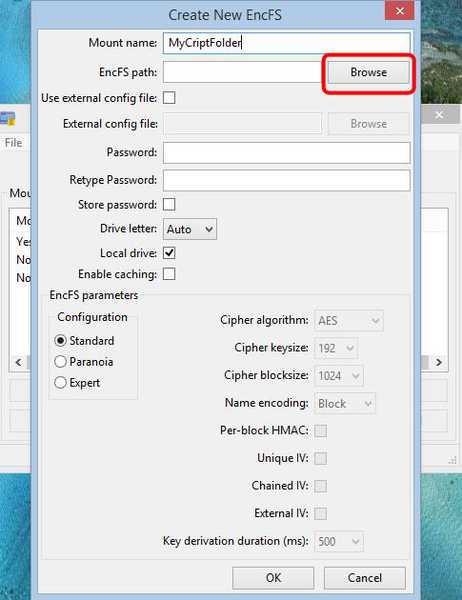

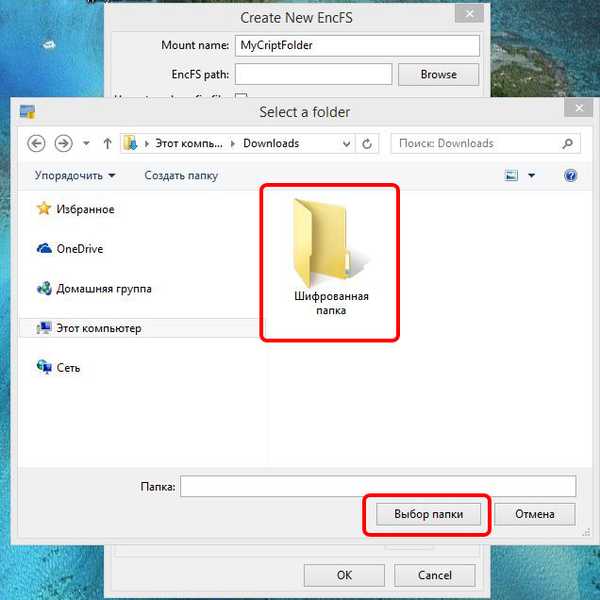

Folder do szyfrowania znajdujemy w oknie eksploratora i wybieramy go lewym przyciskiem myszy. Folder musi być pusty.

Kliknij przycisk „Wybierz folder”.

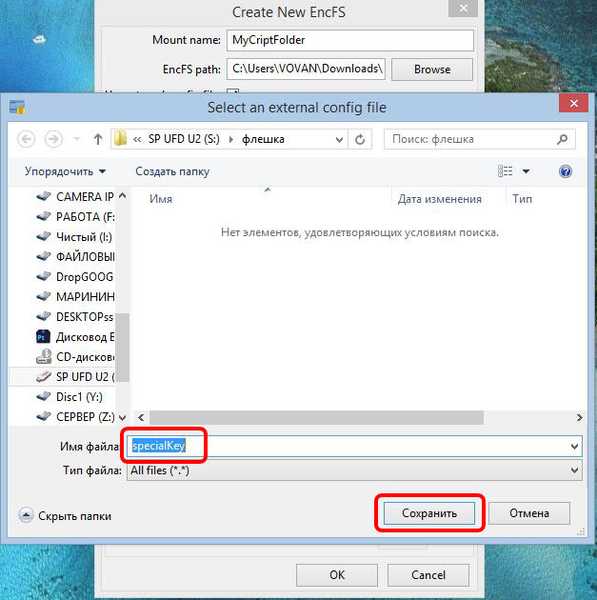

Podaj nazwę i lokalizację klucza w eksploratorze.

Nadam nazwę kluczowi „specialKey” i umieszczę go na dysku flash USB, litera dysku (S :).

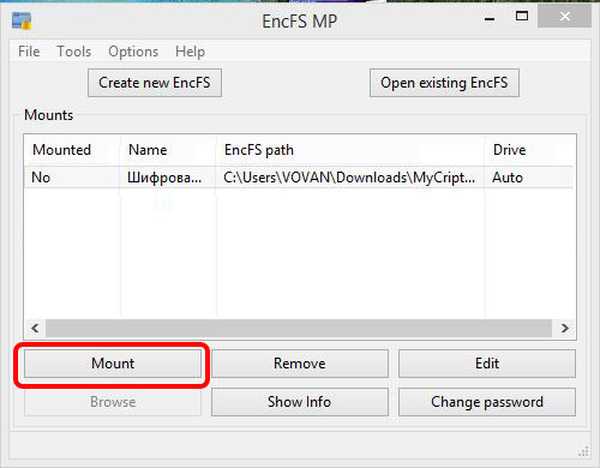

Praca z zaszyfrowanymi plikami

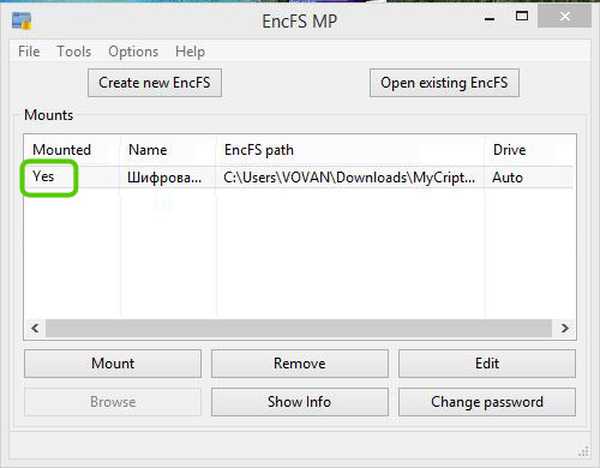

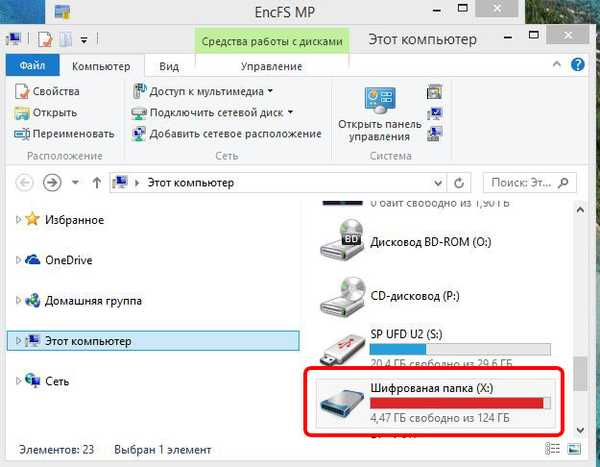

Po wprowadzeniu hasła program podłącza dysk wirtualny,

Zalety szyfrowania:

- Program może pracować z kilkoma katalogami jednocześnie, dla każdej ścieżki tworzony jest osobny dysk;

- Szyfrowanie i deszyfrowanie odbywa się natychmiast;

- Program może współpracować z przechowywaniem w chmurze.

- Możesz zaszyfrować cały dysk.

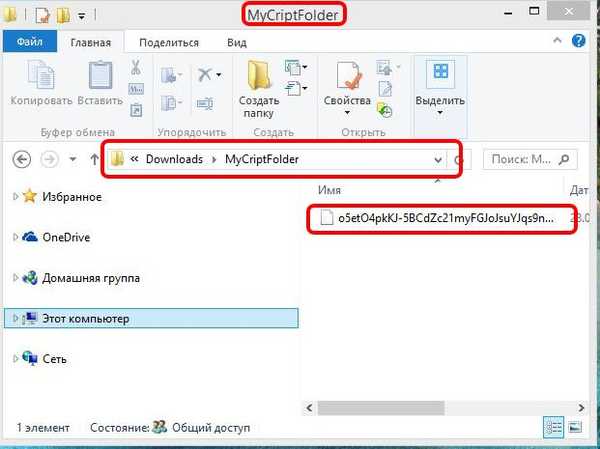

- Chociaż program szyfruje pliki, ścieżki i foldery zaszyfrowanego katalogu pozostają niezmienione. W ten sposób można wyświetlić strukturę całej zawartości, na przykład lokalizację folderów, rozmiar pliku lub datę utworzenia i zmiany;

- Systemu plików zaszyfrowanych treści nie można zmienić na dowolny. Używany jest tylko system, w którym sformatowany jest dysk twardy..

Czytaj także:

- Jak szyfrować dane za pomocą bezpłatnego programu AnvideLockFolder i płatnych Ukryj foldery 4.6

- Jak szyfrować dane za pomocą TrueCrypt

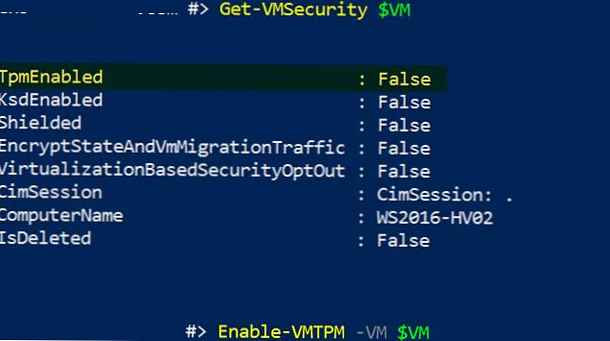

- Szyfrowanie funkcją BitLocker w systemie Windows 8.1, 10

- Jak wymyślić dobre hasło, nie jest folderem

Tagi artykułu: Szyfrowanie