Narzędzie GPResult.exe - to aplikacja konsolowa zaprojektowana do analizy ustawień i diagnozowania zasad grupy, które dotyczą komputera i / lub użytkownika w domenie Active Directory. W szczególności GPResult pozwala uzyskać dane z Wynikowego zestawu zasad (RSOP), listy zastosowanych zasad domeny (GPO), ich ustawień i szczegółowych informacji o błędach w ich przetwarzaniu. Narzędzie jest częścią systemu Windows od czasu Windows XP. Narzędzie GPResult pozwala odpowiedzieć na takie pytania: czy do komputera, którego GPO zmieniło to lub inne ustawienie systemu Windows, mają zastosowanie określone zasady, aby zrozumieć przyczyny długiego używania GPP / GPO.

W tym artykule rozważymy funkcje używania polecenia GPResult do diagnozowania pracy i debugowania zasad grupy w domenie Active Directory..

Treść

- Korzystanie z narzędzia GPResult.exe

- Raport RSOP HTML przy użyciu GPResult

- Odbieranie danych GPResult z komputera zdalnego

- Nazwa użytkownika nie ma danych RSOP

- Następujące zasady GPO nie zostały zastosowane, ponieważ zostały odfiltrowane.

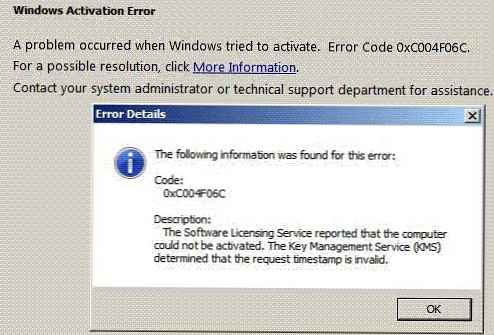

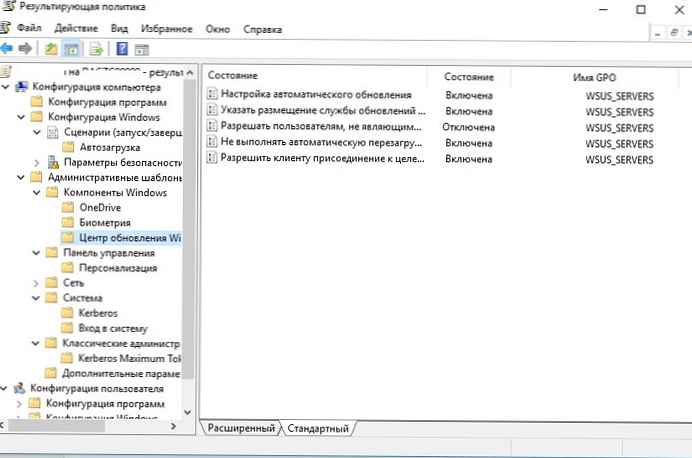

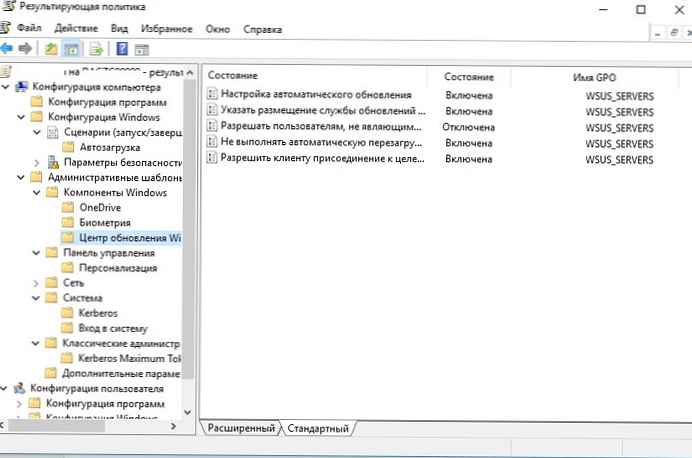

Początkowo konsola graficzna RSOP.msc była używana do diagnozowania zastosowania zasad grupy w systemie Windows, co umożliwiło uzyskanie ustawień wynikowych zasad (domena + lokalna) zastosowanych na komputerze i użytkowniku w formie graficznej podobnej do konsoli edytora GPO (patrz przykład konsoli RSOP.msc poniżej, że ustawienia aktualizacji są określone przez zasady WSUS_SERVERS).

Jednak konsola RSOP.msc w nowoczesnych wersjach systemu Windows nie jest praktyczna w użyciu. nie odzwierciedla ustawień stosowanych przez różne rozszerzenia po stronie klienta (CSE), na przykład GPP (Preferencje zasad grupy), nie pozwala na wyszukiwanie i zapewnia niewiele informacji diagnostycznych. Dlatego w tej chwili zespół GPResult jest głównym narzędziem diagnostycznym do używania obiektów GPO w systemie Windows (w Windows 10 pojawia się nawet ostrzeżenie, że RSOP nie daje pełnego raportu, w przeciwieństwie do GPResult).

Korzystanie z narzędzia GPResult.exe

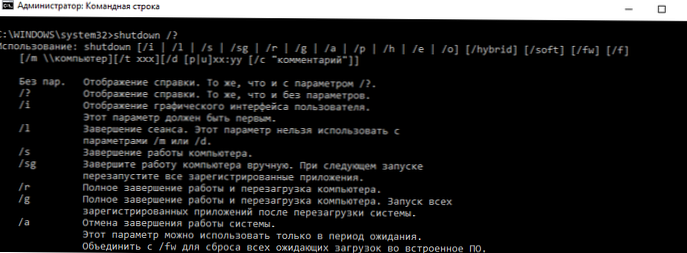

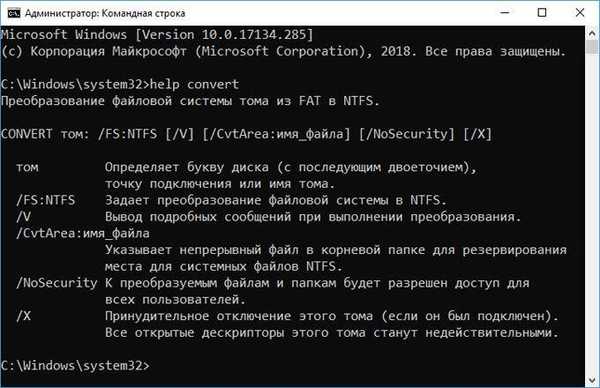

Polecenie GPResult jest wykonywane na komputerze, na którym chcesz sprawdzić stosowanie zasad grupy. Polecenie GPResult ma następującą składnię:

GPRESULT [/ S [/ U [/ P]]] [/ SCOPE] [/ USER] [/ R | / V | / Z] [(/ X | / H) [/ F]]

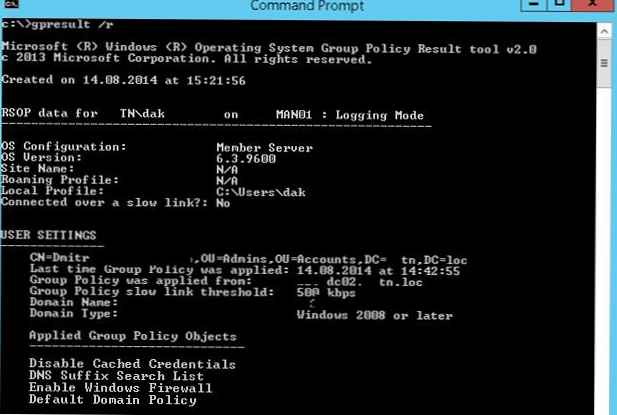

Aby uzyskać szczegółowe informacje na temat zasad grupy, które mają zastosowanie do tego obiektu AD (użytkownika i komputera) oraz innych parametrów związanych z infrastrukturą obiektu zasad grupy (tj. Wynikowymi ustawieniami zasad obiektu zasad grupy - RsoP), uruchom polecenie:

Gpresult / r

Wyniki polecenia są podzielone na 2 sekcje:

- KOMPUTER USTAWIENIA (Konfiguracja komputera) - sekcja zawiera informacje o obiektach GPO działających na komputerze (jako obiekt Active Directory);

- UŻYTKOWNIK USTAWIENIA - sekcja zasad użytkownika (zasady dotyczące konta użytkownika w AD).

Krótko opisz główne parametry / sekcje, które mogą nas zainteresować wynikami GPResult:

- Witryna Imię (Nazwa witryny :) - nazwa witryny AD, w której znajduje się komputer;

- CN - pełny kanoniczny użytkownik / komputer, dla którego wygenerowano dane RSoP;

- Last czas Grupa Zasady było zastosowano (Ostatnia aplikacja zasad grupy) - czas ostatniego zastosowania zasad grupy;

- Grupa Zasady było zastosowano z (Zastosowano zasady grupy) - kontroler domeny, z którego pobrano najnowszą wersję obiektu zasad grupy;

- Domena Imię i domena Rodzaj (Nazwa domeny, typ domeny) - nazwa i wersja schematu domeny Active Directory;

- Stosowane Grupa Zasady Obiekty (Stosowane GPO) - Listy istniejących obiektów zasad grupy

- The następujące GPO były nie zastosowano ponieważ oni były filtrowane out (Następujące zasady GPO nie zostały zastosowane, ponieważ zostały odfiltrowane) - GPO nie zostały zastosowane (przefiltrowane);

- The użytkownik/ komputer jest a) część z następujące bezpieczeństwo grupy (Użytkownik / komputer należy do następujących grup zabezpieczeń) - grupy domen, do których użytkownik należy.

W naszym przykładzie widać, że 4 zasady grupy działają na obiekt użytkownika.

- Domyślne zasady domeny;

- Włącz Zaporę systemu Windows;

- Lista wyszukiwania sufiksów DNS;

- Wyłącz buforowane poświadczenia.

Jeśli nie chcesz, aby konsola wyświetlała informacje o zasadach użytkownika i zasadach komputera w tym samym czasie, możesz wyświetlić tylko sekcję, którą jesteś zainteresowany przy użyciu opcji / scope. Tylko wynikowe zasady użytkownika:

gpresult / r / scope: user

lub zastosowane tylko zasady komputerowe:

gpresult / r / scope: computer

Ponieważ Narzędzie Gpresult wysyła swoje dane bezpośrednio do konsoli wiersza poleceń, co nie zawsze jest wygodne do dalszej analizy; jego dane wyjściowe można przekierować do schowka:

Gpresult / r | clip

lub plik tekstowy:

Gpresult / r> c: \ gpresult.txt

Aby wyświetlić bardzo szczegółowe informacje RSOP, musisz dodać przełącznik / z.

Gpresult / r / z

Raport RSOP HTML przy użyciu GPResult

Ponadto narzędzie GPResult może generować raport HTML dotyczący zastosowanych zasad wynikowych (dostępny w systemie Windows 7 i nowszych). Ten raport będzie zawierał szczegółowe informacje o wszystkich parametrach systemu, które są ustawione przez zasady grupy oraz nazwy określonych obiektów GPO, które je ustawiają (wynikowy raport struktury przypomina kartę Ustawienia w konsoli zarządzania zasadami grupy). Raport HTML GPResult można wygenerować za pomocą polecenia:

GPResult / h c: \ gp-report \ report.html / f

Aby wygenerować raport i automatycznie otworzyć go w przeglądarce, uruchom polecenie:

GPResult / h GPResult.html i GPResult.html

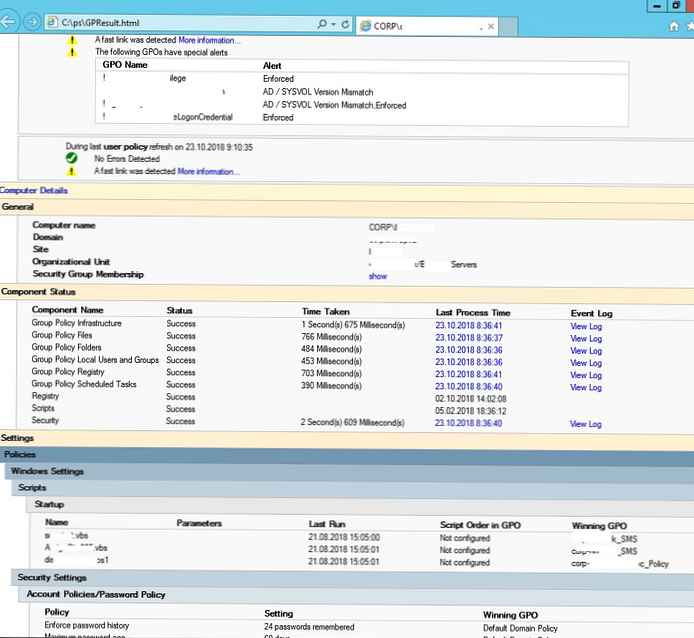

Raport HTML gpresult zawiera całkiem sporo przydatnych informacji: błędy aplikacji GPO, czas przetwarzania (w ms). Widoczne jest stosowanie określonych zasad i CSE (w sekcji Szczegóły komputera -> Stan komponentu). Na przykład powyższy zrzut ekranu pokazuje, że ustawienia wymuszania historii haseł z pamięcią 24 haseł są stosowane przez domyślne zasady domeny (kolumna zwycięskiego obiektu zasad grupy). Jak widać, taki raport HTML jest znacznie wygodniejszy do analizy stosowanych zasad niż konsola rsop.msc.

Odbieranie danych GPResult z komputera zdalnego

GPResult może również zbierać dane z komputera zdalnego, eliminując potrzebę lokalnego lub RDP logowania do komputera zdalnego. Format polecenia gromadzenia danych RSOP z komputera zdalnego jest następujący:

GPResult / s server-ts1 / r

Podobnie możesz zdalnie zbierać dane zarówno dla zasad użytkownika, jak i zasad komputera..

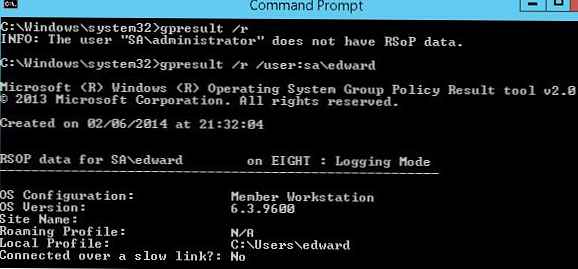

Nazwa użytkownika nie ma danych RSOP

Gdy UAC jest włączony, uruchomienie GPResult bez podniesionych uprawnień wyświetla ustawienia tylko sekcji zasad grupy użytkowników. Jeśli chcesz wyświetlić jednocześnie obie sekcje (USTAWIENIA UŻYTKOWNIKA i USTAWIENIA KOMPUTERA), musisz uruchomić polecenie w wierszu poleceń uruchomionym z uprawnieniami administratora. Jeśli wiersz polecenia z podwyższonym poziomem uprawnień jest uruchamiany w imieniu konta innego niż bieżący użytkownik systemu, narzędzie wyświetli ostrzeżenie INFO: The użytkownik „Domena\ użytkownik”Robi nie mieć RSOP dane (Użytkownik „domena \ użytkownik” nie ma danych RSOP). Wynika to z faktu, że GPResult próbuje gromadzić informacje dla użytkownika, który je uruchomił, ale dlatego, że ten użytkownik nie zalogował się do systemu, nie ma dla niego informacji RSOP. Aby zebrać informacje RSOP dla użytkownika z aktywną sesją, musisz określić jego konto:

gpresult / r / user: tn \ edward

Jeśli nie znasz nazwy konta zalogowanego na komputerze zdalnym, konto można uzyskać w następujący sposób:

qwinsta / SERVER: remotePC1

Sprawdź także godzinę (i strefę czasową) na kliencie. Czas powinien odpowiadać czasowi na PDC (Primary Domain Controller).

Następujące zasady GPO nie zostały zastosowane, ponieważ zostały odfiltrowane.

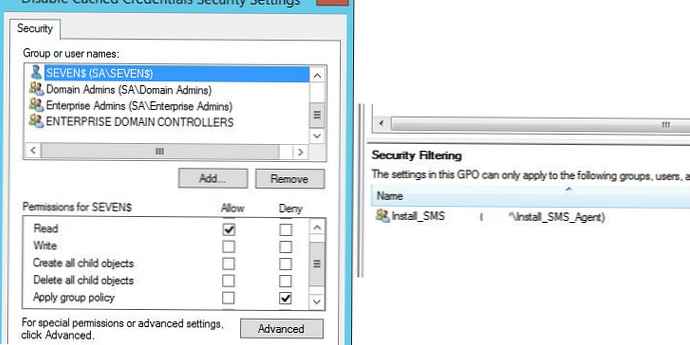

Podczas kontroli grupowej należy również zwrócić uwagę na następującą sekcję: Następujące obiekty GPO nie zostały zastosowane, ponieważ zostały odfiltrowane (Następujące obiekty GPO nie zostały zastosowane, ponieważ zostały odfiltrowane). W tej sekcji wyświetlana jest lista obiektów zasad grupy, które z tego czy innego powodu nie dotyczą tego obiektu. Możliwe opcje, do których zasady mogą nie mieć zastosowania:

- Filtrowanie: Nie Stosowane (Pusty) (Filtrowanie: Nie zastosowano (pusty)) - polityka jest pusta (w rzeczywistości nie ma nic do zastosowania);

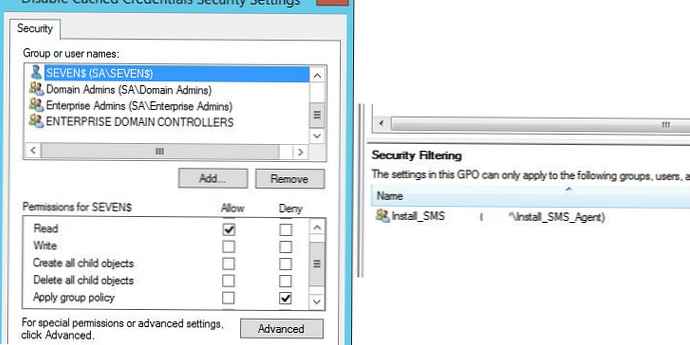

- Filtrowanie: Odmowa (Nieznany Powód) (Filtrowanie: Nie zastosowano (nieznana przyczyna)) - najprawdopodobniej użytkownik lub komputer nie ma uprawnień do odczytu / zastosowania tych zasad (uprawnienia są skonfigurowane na karcie Zabezpieczenia w GPO - GPMC (Konsola zarządzania zasadami grupy);

- Filtrowanie: odmowa (bezpieczeństwo) - w sekcji Zastosuj zasady grupy wyraźny zakaz jest wskazany w pozwoleniu Zastosuj zasady grupy lub obiekt AD nie znajduje się na liście grup w sekcji Filtrowanie zabezpieczeń w ustawieniach obiektu zasad grupy.

Możesz również zrozumieć, czy zasadę należy zastosować do określonego obiektu AD na karcie efektywnych uprawnień (Zaawansowane -> Efektywny dostęp).

W tym artykule przeanalizowaliśmy funkcje diagnozowania użycia zasad grupy za pomocą narzędzia GPResult i przeanalizowaliśmy typowe scenariusze jego użycia.