W tym artykule pokażemy, jak wdrożyć i wdrożyć usługi Active Directory Right Management Services (ADRMS) oparte na systemie Windows Server 2012 R2 w małej i średniej organizacji w celu ochrony treści..

Przede wszystkim krótko przypomnij, czym jest AD RMS i dlaczego jest potrzebny. Service Usługi zarządzania prawami w usłudze Active Directory - Jedna ze standardowych ról systemu Windows Server, która pozwala chronić dane użytkownika przed nieautoryzowanym użyciem. Ochrona informacji jest realizowana poprzez szyfrowanie i podpisywanie dokumentów, a właściciel dokumentu lub pliku może sam określić, którzy użytkownicy mogą otwierać, edytować, drukować, wysyłać i wykonywać inne operacje z chronionymi informacjami. Musisz zrozumieć, że ochrona dokumentów za pomocą ADRMS jest możliwa tylko w aplikacjach opracowanych z myślą o tej usłudze (aplikacje obsługujące AD RMS). Dzięki AD RMS możesz chronić wrażliwe dane zarówno w sieci korporacyjnej, jak i poza nią..

Kilka ważnych wymagań, które należy wziąć pod uwagę podczas planowania i wdrażania rozwiązania AD RMS:

- Wskazane jest użycie dedykowanego serwera AD RMS. Nie zaleca się łączenia roli AD RMS z rolą kontrolera domeny, serwera Exchange, SharePoint Server lub ośrodka certyfikacji (CA)

- Użytkownicy AD muszą mieć wypełniony atrybut e-mail

- Na komputerach użytkowników RMS serwer należy dodać do strefy Zaufane witryny IE. Najłatwiej to zrobić za pomocą zasad grupy..

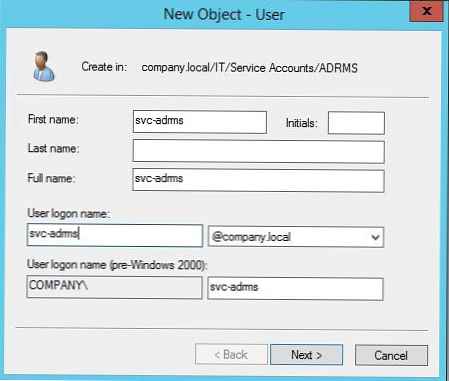

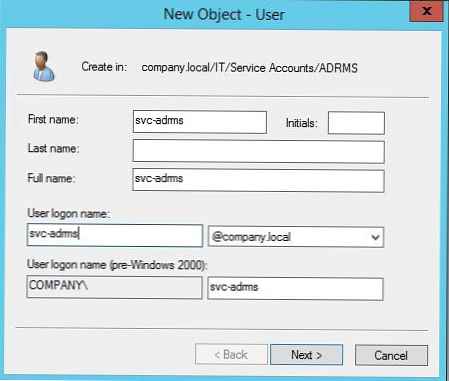

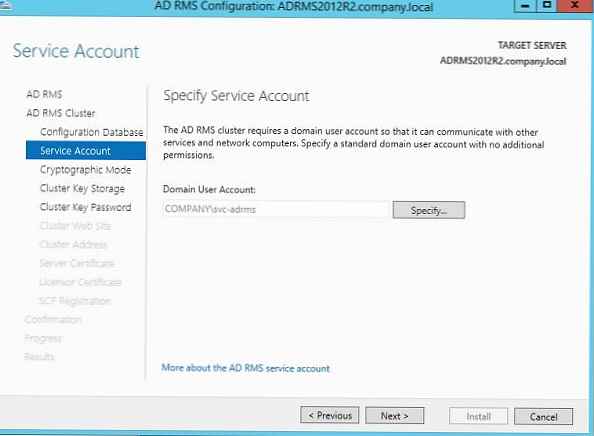

Przed rozpoczęciem bezpośredniego wdrażania ADRMS należy wykonać szereg czynności przygotowawczych. Przede wszystkim musisz utworzyć w usłudze Active Directory osobne konto usługi dla ADRMS z nieograniczonym hasłem, na przykład o nazwie svc-adrms (dla ADRMS możesz utworzyć specjalne zarządzane konto AD - takie jak gMSA).

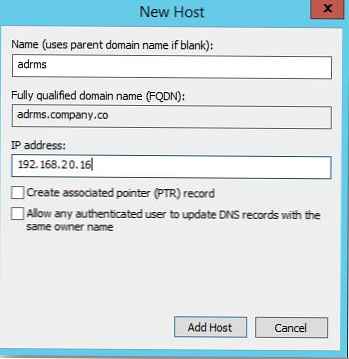

W strefie DNS utwórz osobny rekord zasobu wskazujący na serwer AD RMS. Powiedzmy, że ma na imię - adrms.

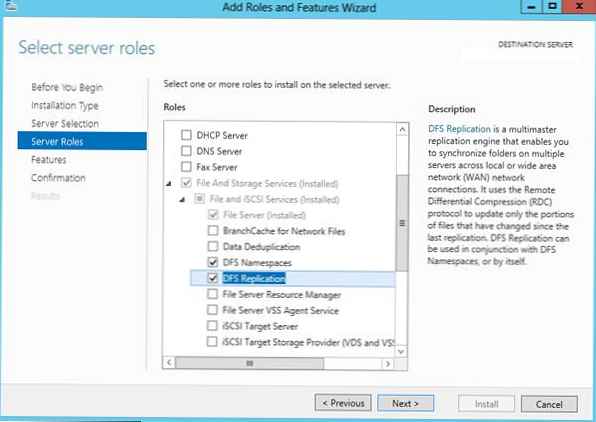

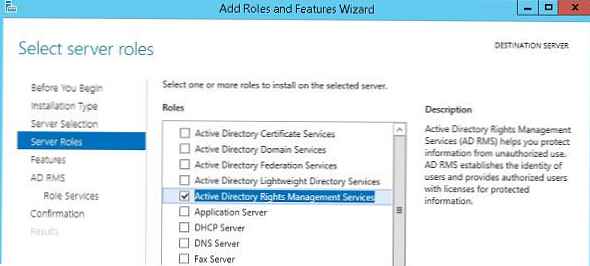

Zaczynamy instalować rolę ADRMS na serwerze z systemem Windows Server 2012 R2. Otwórz konsolę Serve Manager i zainstaluj rolę Usługa zarządzania prawami w usłudze Active Directory (tutaj wszystko jest proste - wystarczy zaakceptować domyślne ustawienia i zależności).

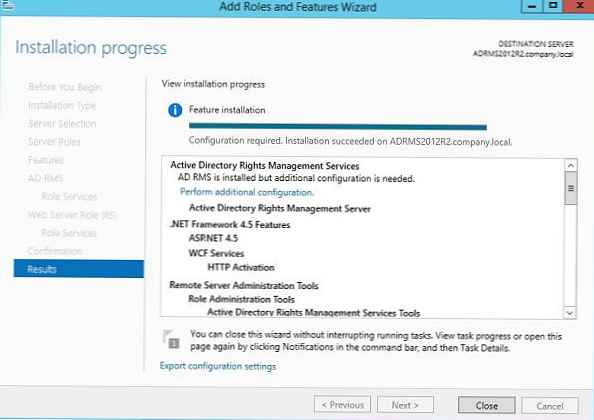

Po zakończeniu instalacji roli ADRMS i powiązanych z nią ról i funkcji kliknij łącze, aby przejść do trybu konfiguracji roli ADRMS Wykonaj dodatkową konfigurację.

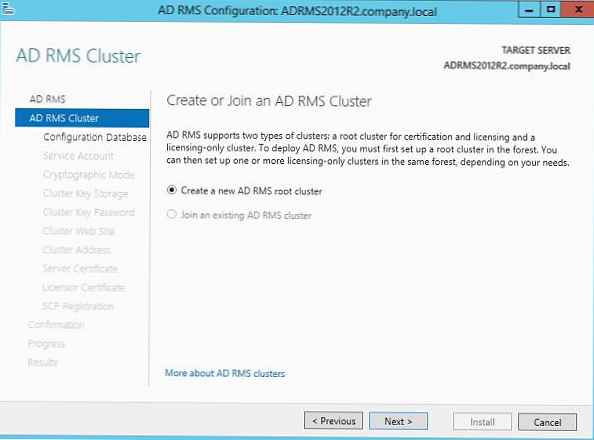

W kreatorze instalacji wybierz, że tworzymy nowy klaster główny usług AD RMS (Utwórz nowy klaster główny usług AD RMS).

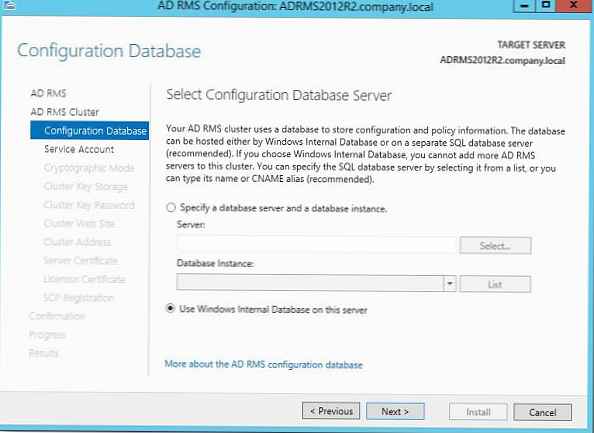

Jako bazę danych RMS będziemy korzystać z wewnętrznej bazy danych Windows (Użyj wewnętrznej bazy danych Windows na tym serwerze).

Wskazówka. Przeczytaj więcej o WID. W środowisku produkcyjnym zaleca się użycie osobnej instancji Microsoft SQL Server do obsługi bazy danych RMS. Wynika to z faktu, że wewnętrzna baza danych systemu Windows nie obsługuje połączeń zdalnych, co oznacza, że taka architektura AD RMS nie będzie skalowalna.

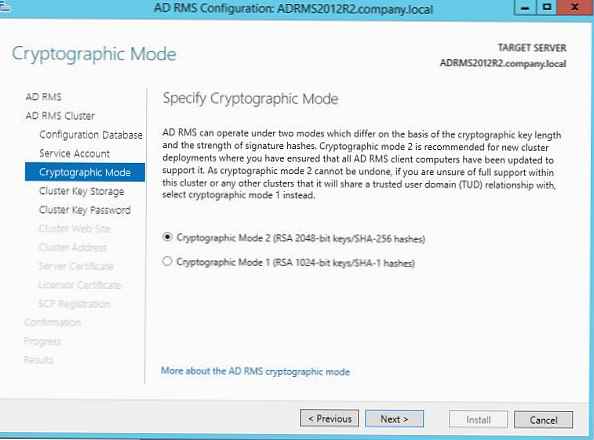

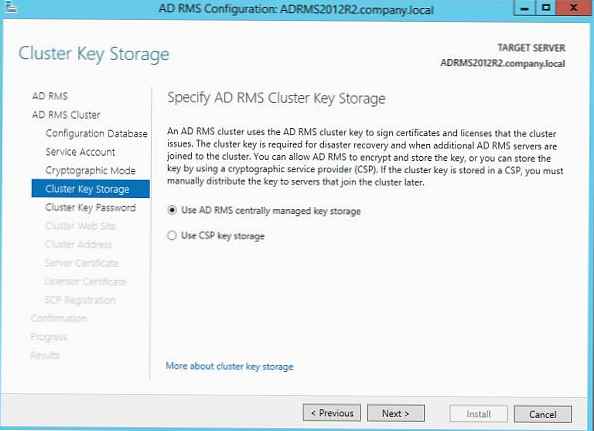

Następnie wskazujemy utworzone wcześniej konto usługi (svc-adrms), zastosowany algorytm kryptograficzny, metodę przechowywania klucza klastra RMS i jego hasła.

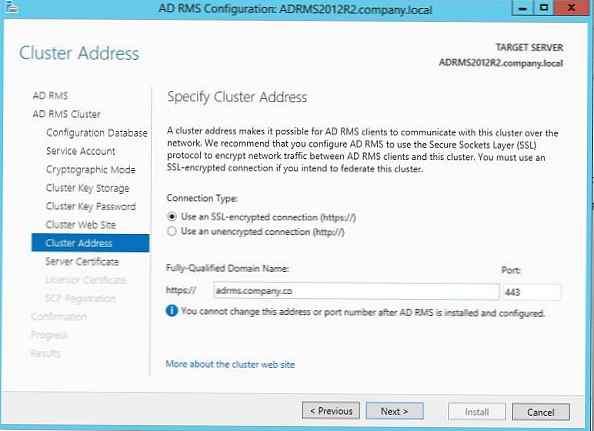

Pozostaje ustawić adres internetowy klastra AD RMS, do którego uzyskają dostęp klienci RMS (zalecane jest użycie bezpiecznego połączenia SSL).

Nie zamykaj Kreatora konfiguracji AD RMS!

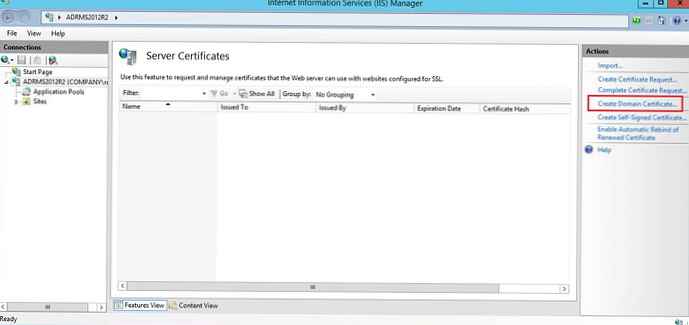

Następnym krokiem jest zainstalowanie certyfikatu SSL na stronie IIS. Certyfikat może być samopodpisany (w przyszłości będzie musiał zostać dodany do zaufanych na wszystkich klientach) lub wydany przez korporacyjny / zewnętrzny urząd certyfikacji (CA). Utworzymy certyfikat przy użyciu istniejącego korporacyjnego urzędu certyfikacji. Aby to zrobić, otwórz konsolę Menedżera usług IIS (inetmgr) i przejdź do sekcji Certyfikaty serwera. W prawej kolumnie kliknij link. Utwórz certyfikat domeny (utwórz certyfikat domeny).

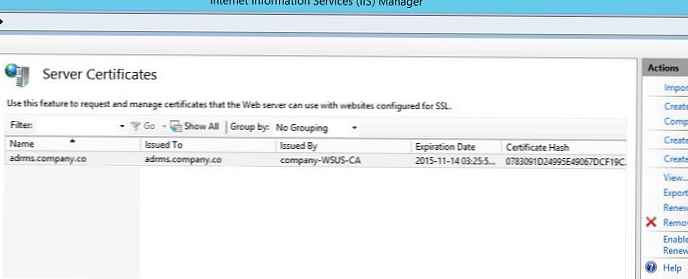

Wygeneruj nowy certyfikat za pomocą kreatora i powiąż go z serwerem IIS.

Wróć do okna konfiguracji roli AD RMS i wybierz certyfikat, którego zamierzasz użyć do szyfrowania ruchu AD RMS.

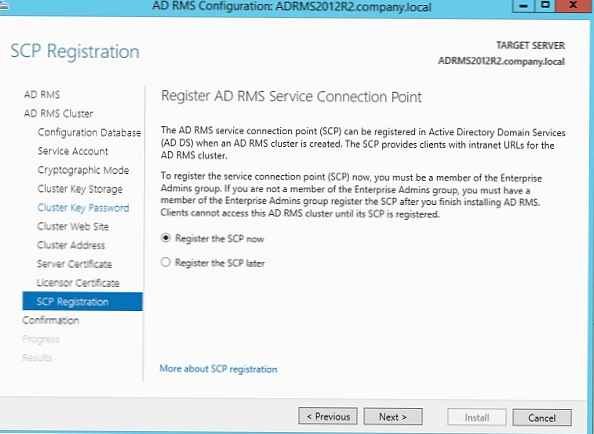

Pamiętaj, że punkt SCP musi zostać natychmiast zarejestrowany w AD (Zarejestruj SCP teraz).

Uwaga. Aby zarejestrować punkt SCP w usłudze Active Directory, musisz mieć uprawnienia Enterprise Admins.

To kończy proces instalowania roli AD RMS. Zakończ bieżącą sesję (wylogowanie) i zaloguj się na serwerze.

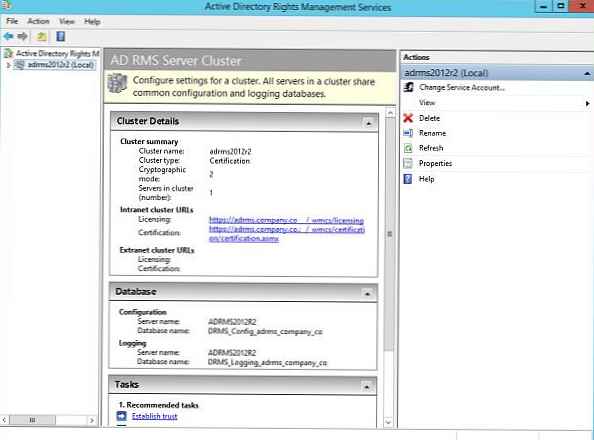

Uruchom konsolę ADRMS.

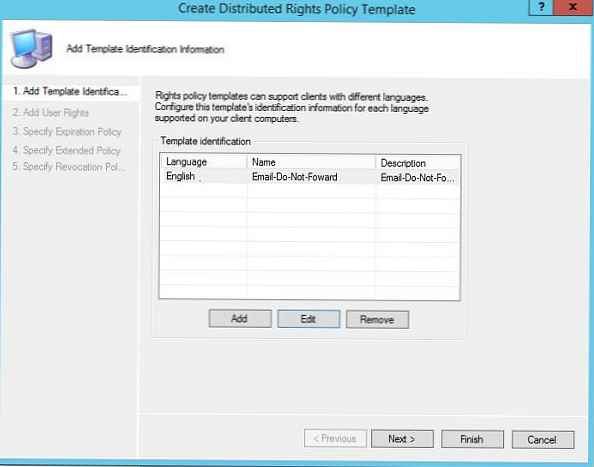

Na przykład utwórz nowy szablon zasad RMS. Załóżmy, że chcemy utworzyć szablon RMS, który pozwala właścicielowi dokumentu na umożliwienie wszystkim przeglądania listów chronionych tym szablonem bez uprawnień do edycji / przekazywania. Aby to zrobić, przejdź do sekcji Szablony zasad praw i kliknij przycisk Utwórz szablon zasad praw rozproszonych.

Naciskając przycisk Dodaj, dodaj języki obsługiwane przez ten szablon i nazwę zasad dla każdego z tych języków.

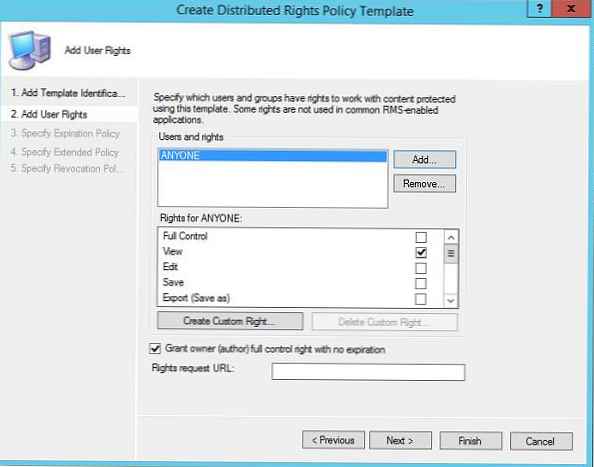

Następnie wskazujemy, że wszyscy (Ktokolwiek) może wyświetlać (Zobacz) treść dokumentu chroniona przez autora.

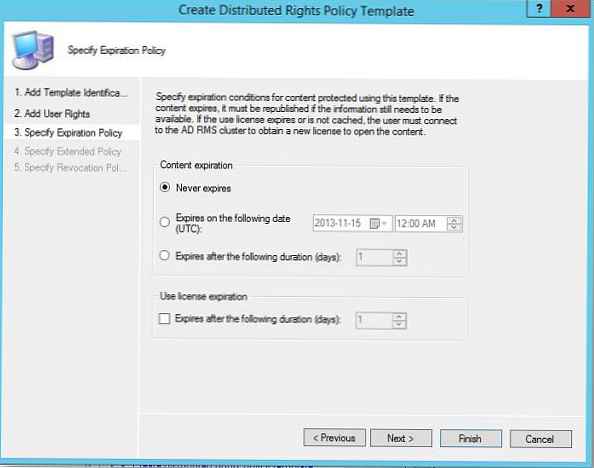

Ponadto wskazujemy, że wygaśnięcie polityki ochrony jest nieograniczone (Nigdy nie wygasa).

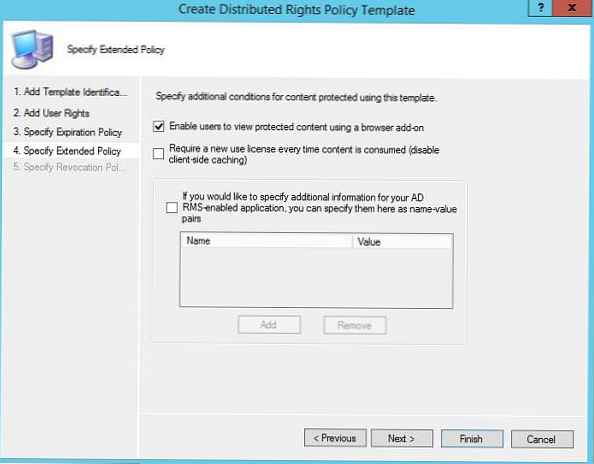

W następnym kroku wskazujemy, że chronioną zawartość można przeglądać w przeglądarce za pomocą rozszerzeń IE (Umożliw użytkownikom przeglądanie chronionej zawartości za pomocą dodatku do przeglądarki).

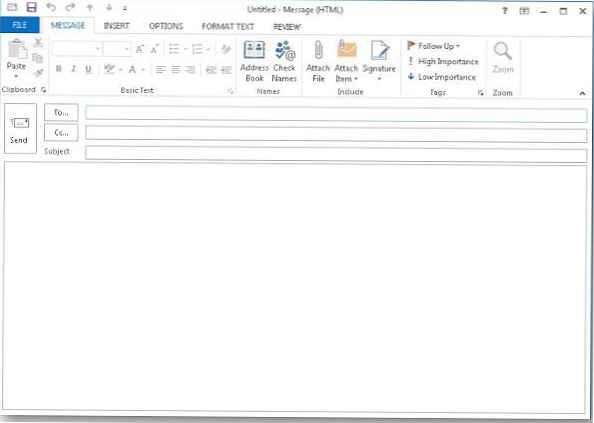

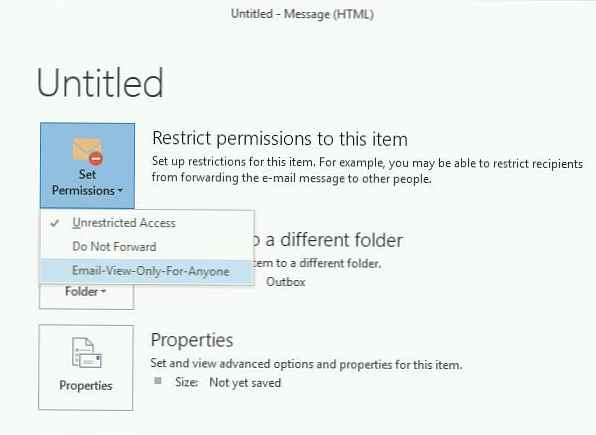

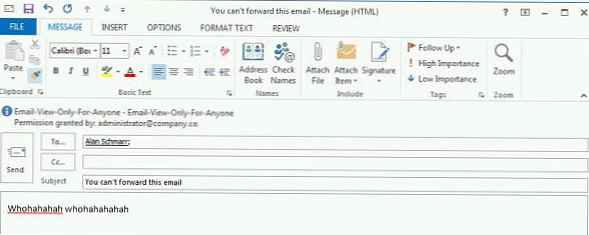

Przetestuj utworzony szablon RMS w Aplikacja internetowa Outlook, po co tworzyć nową pustą literę, w której właściwościach należy kliknąć przycisk Ustaw uprawnienia. Z menu rozwijanego wybierz nazwę szablonu (Email-View-Onl-For-Anyone).

Wyślij wiadomość e-mail chronioną przez RMS do innego użytkownika.

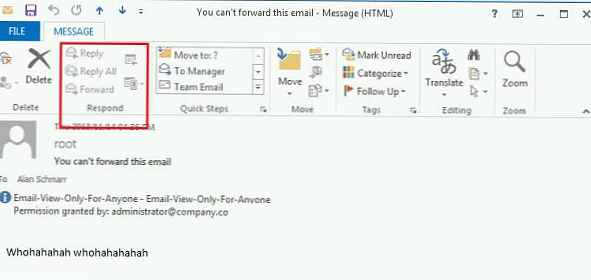

Zobaczmy teraz, jak wygląda list chroniony w polu odbiorcy.

Jak widać, przyciski Odpowiedz i Prześlij dalej nie są dostępne, a panel informacyjny wskazuje używany szablon ochrony dokumentu i jego właściciela.

W tym artykule opisano więc, jak szybko wdrożyć i wdrożyć AD RMS w małej organizacji. Należy pamiętać, że do planowania wdrażania RMS w średnich i dużych firmach należy podchodzić ostrożniej, jak źle pomyślana struktura tego systemu może powodować szereg nierozwiązywalnych problemów w przyszłości.