Wszystkie artykuły - Strona 84

Odzyskiwanie korespondencji i kontaktów po zwolnieniu to rzeczywistość czy mit?

Nie, nie nauczę cię dokładnie, jak rzucić pracę, to bardzo proste: podanie na stół i wszystkie sprawy. Tutaj pytanie jest inne, a jeśli potrzebujesz starych połączeń w nowym miejscu pracy?...

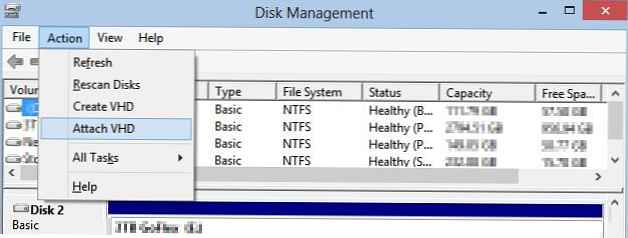

Czytaj więcejOdzyskiwanie pojedynczych plików z obrazu systemu Windows 8

System operacyjny Windows 8 zapewnia szerokie możliwości tworzenia kopii zapasowych danych, w tym możliwość przechowywania historii plików i funkcji, które pozwalają utworzyć cały obraz systemu. Koncepcja programistów systemu jest następująca:...

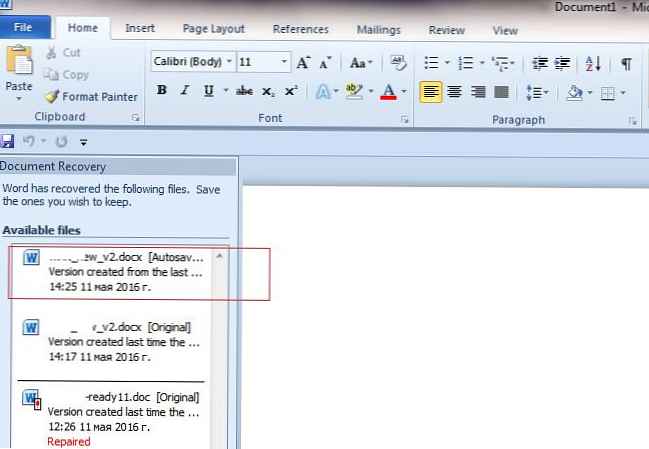

Czytaj więcejOdzyskaj niezapisany dokument w programie Word 2010

Często nie publikuję postów o tak trywialnych rzeczach użytkownika, ale dzisiaj spotkałem się z nieprzyjemną sytuacją, gdy proces winword.exe zamarł, zawiesił się i nie zapisałem zmian w edytowanym dokumencie. W...

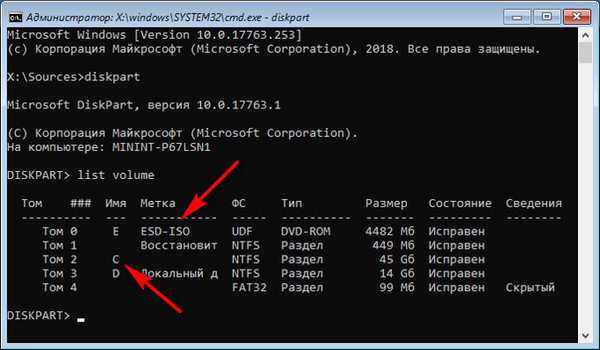

Czytaj więcejOdzyskiwanie bootloadera Windows MBR za pomocą Live Disk autorstwa Sergei Strelec

Witajcie przyjaciele Jak odzyskać moduł ładujący systemu Windows na MBR dysku w stylu partycji? Na stronie znajduje się wiele artykułów poświęconych procedurze resuscytacji programu ładującego - od prostej operacji przywracania...

Czytaj więcejPrzywracanie z obrazu kopii zapasowej systemu Windows utworzonego za pomocą narzędzia do tworzenia kopii zapasowych

Przywrócenie z obrazu oznacza zastąpienie wszystkich danych osobowych na dysku twardym plikami z obrazu lub innymi słowy, jeśli utworzyłeś obraz dysku lokalnego (C :) za pomocą narzędzia do archiwizacji danych,...

Czytaj więcejOdzyskiwanie składników systemu Windows

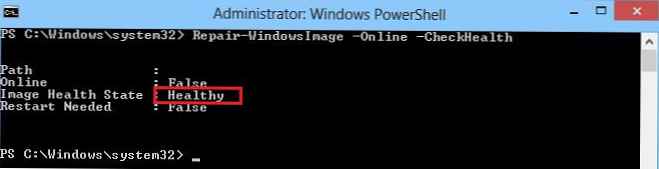

Odzyskiwanie pamięci składowej w systemie operacyjnym Windows należy wykonać, jeśli pliki z pamięci są uszkodzone, co jest niezbędne do sprawdzenia integralności i odzyskiwania uszkodzonych plików systemowych. Gdy system Windows działa...

Czytaj więcejOdzyskiwanie magazynu składników w systemie Windows 8

Wracając do technologii Component Store w Windows 8, rozważymy scenariusze jej odzyskania. Przypomnijmy, że począwszy od systemu Windows Vista Microsoft wprowadził koncepcję obsługi opartej na składnikach. Dzięki strukturze komponentów możliwe...

Czytaj więcejOdzyskiwanie plików systemu Windows 7

Przywracając pliki systemu Windows 7 z utworzonej przez nas kopii zapasowej, artykuł jest kontynuacją ciekawego tematu Archiwizacja danych komputerowych, w którym od samego początku przeszliśmy przez proces tworzenia archiwum kopii...

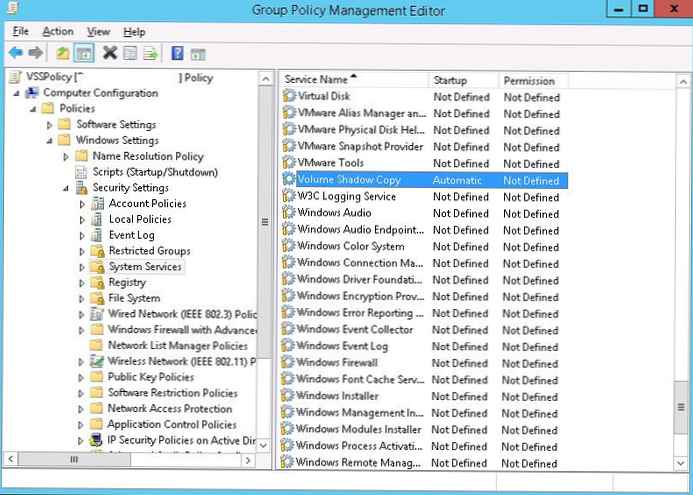

Czytaj więcejOdzyskiwanie plików po infekcji koderem z migawek VSS

Kontynuujemy serię artykułów na temat metod zwalczania wirusów kryptograficznych. Ostatnim razem przyjrzeliśmy się prostej metodzie proaktywnej ochrony przed oprogramowaniem ransomware na serwerach plików korzystających z FSRM. Dzisiaj porozmawiamy o metodzie...

Czytaj więcejPrzywróć zaufanie bez ponownego wchodzenia do domeny

W tym artykule poruszymy problem naruszenia zaufania między stacją roboczą a domeną, który uniemożliwia użytkownikowi zalogowanie się do systemu. Rozważ przyczynę problemu i prosty sposób przywrócenia zaufania w bezpiecznym kanale.Jak...

Czytaj więcej