W poprzednim artykule z serii (Infrastruktura klasyfikacji plików w systemie Windows Server 2012) mówiliśmy o mechanizmie automatycznego klasyfikowania plików na podstawie ich zawartości lub lokalizacji. W tym artykule postaramy się zaimplementować bardziej realistyczny scenariusz ochrony plików sklasyfikowanych w określony sposób przez usługę infrastruktury klasyfikacji plików (FCI). Powiedzmy, że chcemy wdrożyć obowiązkowe szyfrowanie wszystkich plików działu finansowego, przechowywane na serwerze plików (jako opcja dla wszystkich poufnych dokumentów). Możesz skorzystać z tej usługi, aby wykonać to zadanie. FCI i AD RMS.

Jak ta wiązka będzie działać? Jeśli w skrócie, korzystając z mechanizmu FCI, znajdziemy wszystkie pliki, które wymagają ochrony i przypisamy im określoną etykietę (etykiety), wówczas dla plików z tymi tagami tworzymy specjalne zadanie Szyfrowania RMS, w którym można dołączyć istniejący szablon zasad RMS lub ręcznie ustawić zasadę RMS. Warto zauważyć, że podczas przesyłania danych między serwerami (oczywiście powinien to być system Windows Server 2008 R2 / Server 2012) etykiety są zapisywane.

Ten mechanizm można również wdrożyć w systemie Windows Server 2008 R2, ale nowa platforma ma zalety:

- Wszystkie funkcje są dostępne w roli serwera FSRM, nie trzeba już instalować narzędzia ochrony zbiorczej AD RMS i pisać własnych skryptów.

- Pliki można chronić w locie, tj. gdy nowy plik nie pojawia się na serwerze, jest automatycznie klasyfikowany, przypisuje się do niego etykiety i jest natychmiast chroniony.

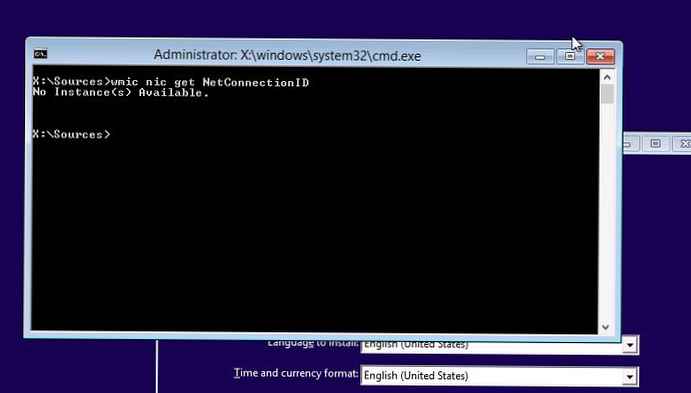

Aby zezwolić serwerowi plików na żądanie certyfikatów i szyfrowanie dokumentów, należy ustawić następujące uprawnienia dla pliku, który nie znajduje się na serwerze RMS ServerCertification.asmx .

- Czytaj + Wykonaj dla konta serwera plików

- Czytaj + Wykonaj dla grupy usług AD RMS

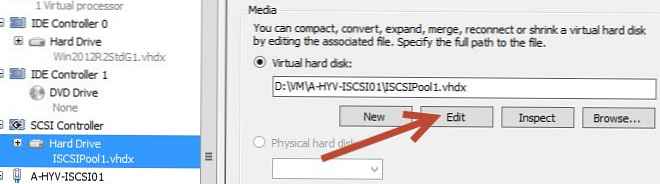

Następnie w konsoli FSRM, w sekcji Narzędzia zarządzania plikami, potrzebujesz nowego zadania.

Tab Ogólne nazwa reguły jest wskazana (lepiej, żeby miała znaczenie):

Na wkład Zakres wskazany jest zakres reguły (określiliśmy wcześniej utworzony zestaw danych finansowych i osobny folder E: \ share1):

Tab Akcja Dostępne są trzy opcje:

- Niestandardowy - możesz określić własne polecenie, które musi być uruchamiane na wszystkich plikach. Może zawierać skrypt na VBS, PowerShell itp..

- Wygasaj - za pomocą tej opcji możesz ustawić wygasanie (czas życia) pliku, po czym zostanie on przeniesiony do specjalnego katalogu (zasady wygasania plików).

- Szyfrowanie RMS - możesz określić istniejący szablon zasad lub utworzyć własną regułę

Interesuje nas opcja szyfrowania plików Szyfrowanie RMS, wybranie, który zostanie poproszony o wskazanie, czy chcemy użyć gotowego szablonu RMS, czy utworzyć własny zestaw uprawnień. Wybierzemy to drugie, zapewniając wszystkim dostęp do odczytu, a użytkownikom „użytkownika finansów” z pełnym dostępem:

Tab Powiadomienie Możesz podać listę adresów właścicieli folderu, kierownika działu lub administratora, do których będą wysyłane powiadomienia:

Tab Warunki wybrana jest reguła, która określa dokumenty, które należy zaszyfrować. Interesują nas wszystkie pliki oznaczone jako Dział o wartości Finanse. Wskazuje także warunki czasowe aplikacji (czas od utworzenia / modyfikacji / ostatniego dostępu) i maskę nazwy pliku:

Tab Harmonogram harmonogram stosowania reguły jest ustawiony, możesz określić, że zadanie będzie działać w sposób ciągły (ciągły):

Po zapisaniu reguły możesz ją uruchomić i zapoznać się z raportem jej zastosowania:

Zgodnie z oczekiwaniami pliki spełniające parametry są szyfrowane, a dostęp do nich jest teraz ograniczony.

Tak więc poznaliśmy sposób ochrony wszystkich plików w określonych katalogach o określonej zawartości za pomocą funkcji systemu Windows Server 2012 (klasyfikacja plików FCI) i AD RMS. Wszystkie te technologie są składnikami nowej publicznej kontroli dostępu do folderów i folderów w systemie Windows Server 2012 - Dynamicznej kontroli dostępu.